SSH vs. SSL: Kennen Sie die Hauptunterschiede

Verwirrt über SSH vs. SSL? Beide verschlüsseln und authentifizieren Daten, aber sie dienen unterschiedlichen Zwecken. Erfahren Sie in diesem Blog die wichtigsten Unterschiede.

Verschlüsselung ist bei der Verwaltung einer WordPress-Website ein absolutes Muss. Aber wenn es um die damit verbundenen Terminologien wie SSH und SSL geht, werden die Dinge oft durcheinander gebracht.

Die Verwirrung zwischen SSH und SSL rührt daher, dass beide Protokolle ähnliche Ziele verfolgen, nämlich die Verschlüsselung und Authentifizierung der Daten zwischen zwei Systemen, z. B. Ihrem Laptop und dem Server Ihrer Website.

Sie dienen jedoch unterschiedlichen Zwecken, und in diesem Blog werden wir versuchen, sie für Sie aufzuschlüsseln.

TL;DR: SSH vs. SSL

- SSH dient dem sicheren Zugriff auf und der Verwaltung von entfernten Servern. SSL dient zur Verschlüsselung der Kommunikation zwischen einer Website und ihren Besuchern, um sensible Daten wie Passwörter und Kartendaten zu schützen.

- SSH verwendet Benutzernamen/Passwort oder kryptografische Schlüssel und läuft auf Port 22, während SSL digitale Zertifikate für die serverseitige Authentifizierung verwendet und auf Port 443 läuft.

- SSH ist für die Ausführung von Remote-Befehlen und verschlüsselte Dateiübertragungen gedacht, SSL für das Surfen auf Websites und Transaktionen.

Was ist SSL?

SSL (Secure Sockets Layer) ist ein Protokoll, das die Daten zwischen Ihrem Browser und einer Website schützt. Sie haben wahrscheinlich ein kleines Vorhängeschloss-Symbol in der Adressleiste Ihres Browsers gesehen, wenn Sie eine sichere Website besuchen. Das ist SSL. Es zeigt Ihnen, dass die Website Ihre Daten durch Verschlüsselung schützt.

SSL hat zwei Hauptzwecke: Datenverschlüsselung und Authentifizierung.

- Datenverschlüsselung: SSL schafft einen verschlüsselten "Tunnel" zwischen Ihrem Browser und einem Online-Server. Wenn Sie sensible Daten wie Ihre Kreditkartennummer oder Ihr Passwort eingeben, verschlüsselt SSL die Daten, sodass selbst wenn jemand sie abfängt, er nur Kauderwelsch sieht.

- Authentifizierung: Bevor die Transaktion beginnt, prüft Ihr Browser das SSL-Zertifikat der Website, um sicherzustellen, dass es sich um eine seriöse Website handelt. Dadurch wird verhindert, dass Ihre Daten an einen gefälschten oder bösartigen Server gesendet werden.

Angenommen, Sie haben einen Online-Shop auf WordPress. Wenn Besucher zur Kasse gehen, müssen sie darauf vertrauen können, dass ihre Zahlungsdaten sicher sind. Indem Sie ein SSL-Zertifikat installieren, verschlüsseln Sie ihre Daten während der Transaktion. Das stärkt das Vertrauen und verhindert Man-in-the-Middle-Angriffe. Ohne SSL sehen Ihre Besucher eine "Nicht sicher"-Warnung, was ein sicherer Weg ist, um sie abzuschrecken.

Wussten Sie das?

SSL ist der Vorgänger von TLS (Transport Layer Security)? SSL 2.0 und SSL 3.0 sind inzwischen veraltet und wurden durch TLS 1.2 und 1.3 ersetzt.

Wie funktioniert SSL?

SSL/TLS ist ein Client-Server-Modell. Damit ein Client eine sichere Verbindung zu einem Server herstellen kann, durchlaufen beide Parteien den so genannten "SSL-Handshake". Nehmen wir eine Browser-Server-Verbindung als Beispiel, um zu sehen, wie der Handshake unter Verwendung des RSA-Algorithmus funktioniert.

Client Hello: Der Browser stellt eine Verbindung zu Port 443 her und initiiert einen SSL-Handshake mit dem Server. Er sendet eine "Client Hello"-Nachricht, die Informationen wie die vom Client unterstützten SSL-Versionen und Cipher Suites sowie eine zufällig generierte 32-Byte-Zahl namens "Client Random" enthält.

Server Hello: Der Server antwortet mit einer "Server Hello"-Nachricht. Er wählt eine kompatible SSL-Version und Cipher-Suite aus. Er generiert seine 32-Byte-Zufallszahl, den "Server Random", und sendet sie zusammen mit seinem SSL-Zertifikat zurück, das seinen öffentlichen Schlüssel enthält.

Server-Authentifizierung: Der Browser prüft dann das SSL-Zertifikat des Servers, um die Authentizität sicherzustellen. Er prüft, ob das Zertifikat von einer vertrauenswürdigen Zertifizierungsstelle (CA) ausgestellt wurde, wie lange es gültig ist und welchen Status es hat. Der Browser bestätigt die Legitimität des Servers, wenn das Zertifikat diese Prüfungen besteht. Ist dies nicht der Fall, wird der Benutzer gewarnt, und die Verbindung wird in der Regel beendet.

Client-Schlüsselaustausch: Der Browser erstellt dann ein Pre-Master-Geheimnis, eine 48-Byte-Zufallszahl, verschlüsselt sie mit dem öffentlichen Schlüssel des Servers und sendet sie zurück. Da nur der Server über den privaten Schlüssel verfügt, der seinem öffentlichen Schlüssel entspricht, kann er das Pre-Master-Geheimnis entschlüsseln.

Erzeugung des Sitzungsschlüssels: In dieser Phase verwenden der Browser und der Server das Pre-Master-Geheimnis sowie die Zufallszahlen von Client und Server, um einen gemeinsamen Sitzungsschlüssel zu berechnen. Dieser symmetrische Schlüssel verschlüsselt und entschlüsselt alle während der Sitzung ausgetauschten Daten und wird nach Beendigung der Sitzung verworfen.

Verifizierung des Sitzungsschlüssels: Der Browser sendet eine mit dem Sitzungsschlüssel verschlüsselte "Finished"-Nachricht, um zu überprüfen, ob der Sitzungsschlüssel korrekt weitergegeben wurde. Wenn der Server diese Nachricht erfolgreich entschlüsselt, sendet er seine verschlüsselte "Finished"-Nachricht an den Browser zurück. Sobald beide Nachrichten ausgetauscht und verifiziert sind, ist der Handshake abgeschlossen und die Verbindung hergestellt.

Vorteile und Nachteile von SSL

Vorteile

- Weithin unterstützt: Es handelt sich um ein Standardprotokoll, das von den meisten Browsern und vielen Anwendungen unterstützt wird. Deshalb ist es die offensichtliche Wahl für die Webkommunikation.

- Benutzerfreundlich: Die Implementierung ist auch für Anfänger einfach.

- Starke Verschlüsselung: Die Verschlüsselung macht es für Hacker extrem schwierig, die übermittelten Daten abzufangen oder zu entschlüsseln.

Benachteiligungen

- CA-Risiken: Die SSL-Sicherheit hängt stark von der Vertrauenswürdigkeit der Zertifizierungsstellen ab. Wenn eine CA kompromittiert ist, könnten Angreifer gefälschte Zertifikate ausstellen, die legitim erscheinen.

- Nicht universell kompatibel: Im Jahr 2023 verfügten 82,9 % der Websites über ein funktionierendes SSL-Zertifikat, es ist also weit verbreitet. Dies zeigt jedoch auch, dass 17,1 % immer noch ein Sicherheitsrisiko darstellen könnten. Diese Lücke ist oft darauf zurückzuführen, dass einige ältere Browser und Geräte neuere Versionen von SSL/TLS-Protokollen nicht unterstützen.

- Kosten von Zertifikaten: Während es kostenlose SSL-Optionen gibt, können Premium-SSL-Zertifikate, die oft für höhere Vertrauensstufen oder bestimmte Branchen erforderlich sind, teuer sein. Das kann ein Hindernis für kleine Unternehmen oder Einzelpersonen sein.

Sorgenfreiheit mit automatischer SSL-Überwachung

WP Umbrella überprüft Ihr SSL-Zertifikat alle 6 Stunden, erkennt Probleme mit gemischten Inhalten und sendet Warnmeldungen.

Jetzt kostenlos loslegen

Was ist SSH?

Mit SSH (Secure Shell) können Sie sich bei einem entfernten Computer anmelden und Befehle ausführen, z. B. zur Verwaltung des Servers Ihrer Website. Dabei wird ein verschlüsselter Kanal zwischen Ihrem System (dem Client) und dem Server für eine sichere Kommunikation aufgebaut.

Nehmen wir an, Sie möchten ein neues WordPress-Plugin installieren, wie z.B. WP Umbrella auf Ihrem Laptop installieren. Anstatt durch das Dashboard Ihrer Website zu navigieren, öffnen Sie ein Terminal und melden sich per SSH an.

Das passiert folgendermaßen:

Herstellen der Verbindung: Sie geben einen Befehl ein: ssh username@yourserver.com. Damit wird Ihr Computer angewiesen, eine Verbindung herzustellen. Das System fordert Sie auf, sich mit einem Passwort oder einem SSH-Schlüssel (Ihrem gespeicherten digitalen Berechtigungsnachweis) zu authentifizieren.

Zugang wird gewährt: Sobald Sie authentifiziert sind, befinden Sie sich sicher auf dem Remote-Server. Alles, was Sie jetzt eingeben, interagiert direkt mit ihm.

WordPress-Entwickler nutzen SSH häufig zur Ausführung von WP-CLI (WordPress Command Line Interface), um WordPress-Installationen direkt über das Terminal zu verwalten. Neben der Serververwaltung ist SSH auch das Rückgrat anderer Tools wie SFTP (SSH File Transfer Protocol). Im Gegensatz zu herkömmlichem FTP verwendet SFTP SSH-Tunneling zur Übertragung von Dateien und mindert das Risiko des Abfangens von Daten.

Wie funktioniert SSH?

Die Client-Server-Grundlage: SSH arbeitet mit einem Client-Server-System. Der SSH-Client ist eine Software auf Ihrem Computer, die mit entfernten Hosts kommuniziert, während der SSH-Server auf dem entfernten System läuft und auf Verbindungen über Port 22 wartet.

Server-Verifizierungsprozess: Die erste Verbindung löst eine Verifizierungssequenz aus. Ihr Client und der Server handeln Verschlüsselungsmethoden aus, und Sie verifizieren den öffentlichen Schlüssel des Servers. Dieser Schlüssel wird in Ihrer "known_hosts"-Datei gespeichert, um spätere Überprüfungen zu automatisieren und sicherzustellen, dass Sie sich immer mit dem rechtmäßigen Server verbinden.

Erstellen eines sicheren Kanals: Nach der Überprüfung verwenden beide Parteien den Diffie-Hellman-Algorithmus, um einen Sitzungsschlüssel zu erzeugen. Dadurch wird ein sicherer, verschlüsselter Tunnel für die gesamte Kommunikation geschaffen, ohne dass der eigentliche Schlüssel jemals über das Netz übertragen wird.

Ihre Identität nachweisen: Die Authentifizierung erfolgt entweder durch Passwörter oder SSH-Schlüssel. Während Passwörter funktionieren, bieten SSH-Schlüssel eine höhere Sicherheit. Bei der schlüsselbasierten Authentifizierung weist Ihr Client seine Identität nach, indem er auf eine verschlüsselte Anfrage des Servers antwortet. Nur ein Client mit dem richtigen privaten Schlüssel kann diese entschlüsseln und richtig antworten.

Vorteile und Nachteile von SSH

Vorteile

- Sichere Kommunikation: SSH ist eines der sichersten Protokolle für den Fernzugriff und die Dateiübertragung. Es sorgt dafür, dass sensible Daten vor Abhören oder Abfangen geschützt bleiben.

- Starke Authentifizierung: SSH erschwert den unbefugten Zugriff extrem, da es eine Passwortauthentifizierung und Public-Key-Kryptographie erfordert.

- Vielseitig: Mit SSH können Benutzer verschiedene Aufgaben wie die Anmeldung bei entfernten Servern, Dateiübertragungen und sogar Tunneling für andere Dienste durchführen.

- Unterstützung der Public-Key-Kryptographie: Da SSH Kryptographie mit öffentlichen Schlüsseln verwendet, verbessert es die Authentifizierungs- und Verschlüsselungssicherheit oder den sicheren Zugang zu entfernten Systemen.

Benachteiligungen

- Komplexe Einrichtung: Die Konfiguration und Verwendung von SSH kann für technisch nicht versierte Benutzer einschüchternd sein. Aufgaben wie das Erstellen und Verwalten von SSH-Schlüsseln oder das Verstehen von Terminalbefehlen erfordern ein gewisses Maß an technischem Fachwissen.

- Performance-Bedenken: Die SSH-Verschlüsselung und -Entschlüsselung kann die Systemleistung beeinträchtigen, insbesondere bei der Übertragung großer Dateien oder wenn mehrere Benutzer gleichzeitig auf einen Server zugreifen.

- Eingeschränkte Anwendungskompatibilität: SSH ist zwar weit verbreitet, wird aber nicht von allen Anwendungen unterstützt.

SSH vs. SSL: Wann wird was verwendet?

SSH und SSL sind zwei unterschiedliche, aber wichtige Protokolle für WordPress-Entwickler. Verwenden Sie SSH, um Remote-Server zu verwalten und Befehle auszuführen, und SSL, um sensible Daten Ihrer Website-Besucher zu verschlüsseln.

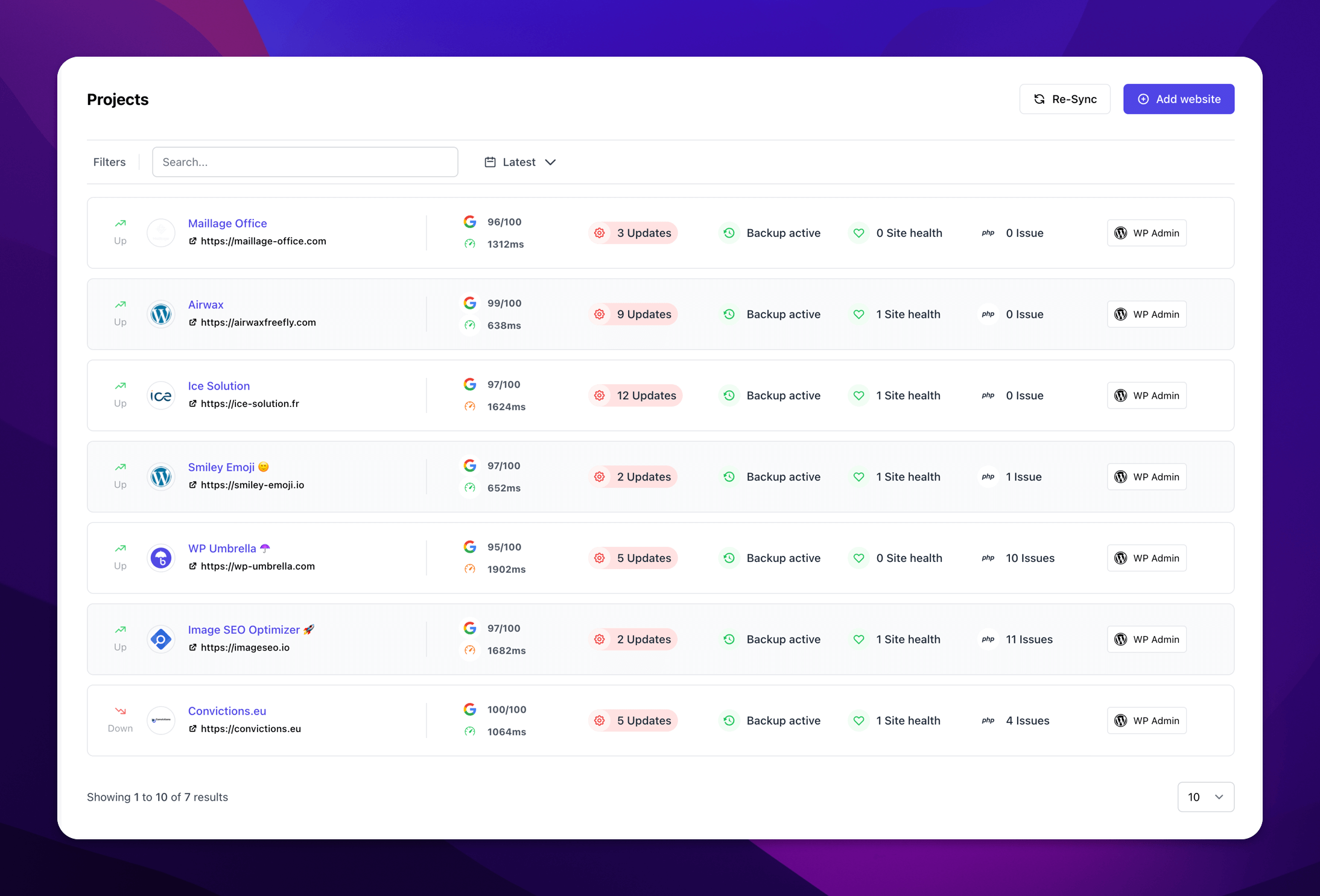

Um diese Sicherheit über mehrere WordPress-Websites hinweg aufrechtzuerhalten, kann WP Umbrella das richtige Plugin für Sie sein. Es bietet Echtzeit-Warnungen auf Slack oder per E-Mail, wenn Ihr SSL-Zertifikat inaktiv wird, scannt alle sechs Stunden auf Schwachstellen und überwacht die Betriebszeit und PHP-Fehler.

Testen Sie die 14-tägige kostenlose Testversion (keine Kreditkarte erforderlich), um zu sehen, wie WP Umbrella Ihnen dabei hilft, den Problemen einen Schritt voraus zu sein, bevor sie sich auf Ihre Kunden auswirken, und sich auf die Lieferung von Ergebnissen zu konzentrieren, anstatt Probleme zu lösen.