KI-WordPress-Sicherheit: Wie Agenturen die Websites ihrer Kunden im Jahr 2026 schützen können

KI-WordPress-Sicherheit im Jahr 2026: 46 % der Schwachstellen haben zum Zeitpunkt der Offenlegung keinen Patch. Hier erfahren Sie, was Agenturen tun müssen, um die Websites ihrer Kunden zu schützen, bevor Angreifer zuschlagen.

KI hat die Art und Weise verändert, wie WordPress-Seiten angegriffen werden, und zwar sehr schnell. Laut dem Bericht „2026 State of WordPress Security“ von Patchstack beträgt die mittlere Zeit bis zur massenhaften Ausnutzung von Schwachstellen mit hoher Auswirkung nur 5 Stunden. Gleichzeitig werden 46 % der Plugin-Sicherheitslücken bis zu ihrer Veröffentlichung nicht gepatcht. Dieser Artikel erklärt, wie KI die Bedrohungslandschaft für WordPress verändert, was dies für Agenturen bedeutet, die mehrere Kundenwebsites verwalten, und wie eine praktische, skalierbare Sicherheitsinfrastruktur im Jahr 2026 aussehen könnte.

Während des größten Teils der Geschichte von WordPress war Sicherheit eine reaktive Disziplin. Eine Schwachstelle wurde offengelegt, ein Patch veröffentlicht und schließlich von einer Agentur das Update installiert. Dieser Arbeitsablauf war zwar nicht perfekt, hielt aber mehr oder weniger mit den Angriffen Schritt. Menschen fanden Schwachstellen und nutzten sie aus, und die damit verbundenen Zeiträume gaben den Website-Verantwortlichen etwas Luft zum Atmen.

Das ist nicht mehr der Fall. KI hat die Art und Weise verändert, wie Angriffe initiiert, skaliert und gezielt durchgeführt werden. Bei jeder sechsten Online-Sicherheitsverletzung ist mittlerweile eine KI-gesteuerte Komponente beteiligt. Für Agenturen, die Dutzende oder Hunderte von Kundenwebsites verwalten, muss die alte Annahme, dass es ausreicht, einigermaßen auf dem neuesten Stand zu bleiben, überdacht werden.

Wie KI-gestützte Angriffe WordPress-Seiten ins Visier nehmen

Die folgenschwerste Veränderung besteht nicht darin, dass KI bessere Malware schreibt. Das ist nur ein Teil des Problems. Laut dem aktuellen Patchstack-Bericht mit Monarx sind Angreifer in ihren Methoden strategischer und raffinierter geworden, und Malware ist immer schwerer zu finden und noch schwerer zu entfernen.

Die bedeutendste Veränderung besteht jedoch nicht darin, dass KI bessere Malware schreibt. Vielmehr ermöglicht KI Angreifern, in einem Umfang zu agieren, der zuvor ohne erhebliche Ressourcen nicht möglich war. Schätzungsweise 97 % der WordPress-Angriffe sind bereits automatisiert, und KI macht diese automatisierten Angriffe schneller, intelligenter und schwieriger zu blockieren.

Angreifer verwenden Bots und maschinelles Lernen, um Tausende von WordPress-Websites in Sekundenschnelle zu scannen und Plugin-Versionen, Theme-Dateien und Serverkonfigurationen mit bekannten Schwachstellendatenbanken abzugleichen. Die meisten Plugin-Schwachstellen können durch vollautomatisierte, groß angelegte Angriffe ausgenutzt werden, ohne dass zuvor Zugriff auf die Website erforderlich ist, und bei über der Hälfte ist überhaupt keine Authentifizierung erforderlich. Daher ist jede Website, auf der ein nicht gepatchtes Plugin läuft, nicht nur theoretisch gefährdet, sondern wird praktisch sofort entdeckt und untersucht, sobald eine Schwachstelle öffentlich bekannt wird.

Brute-Force-Angriffe zeigen ein ähnliches Bild. Laut dem Bericht „2025 State of Brute Force Attacks“ von Limit Login Attempts Reloaded stiegen Brute-Force-Angriffe auf WordPress-Websites im Jahr 2024 um 130 %, wobei die Angriffe pro Domain um 120 % zunahmen. KI trägt direkt dazu bei: Machine-Learning-Modelle können mittlerweile über die Hälfte aller gängigen Passwörter fast sofort knacken, und selbst 7-stellige Passwörter mit gemischter Komplexität können in weniger als sechs Minuten geknackt werden. Einfache IP-basierte Sperren werden zunehmend unwirksam, da Bots ihre Versuche auf Tausende von IPs verteilen; verhaltensbasierte Erkennung wird zu einer zuverlässigeren Verteidigungsmethode.

Das Problem des Credential Stuffing verschärft dies noch. Angreifer nutzen regelmäßig Datenbanken mit geleakten Benutzernamen und Passwörtern aus Sicherheitsverletzungen auf anderen Plattformen und probieren diese in großem Umfang für WordPress-Admin-Logins aus. Für Agenturen, die Kundenwebsites verwalten, bei denen sie die Passwortsicherheit nicht für alle Benutzer vollständig kontrollieren können, ist dies ein bedeutendes und anhaltendes Risiko.

Das größte KI-WordPress-Sicherheitsrisiko für Agenturen

Trotz der zunehmenden Raffinesse von KI-gestützten Angriffen bleibt die am häufigsten ausgenutzte Schwachstelle im WordPress-Ökosystem ein einfacher Betriebsfehler: die Zeitspanne zwischen der Offenlegung einer Schwachstelle und dem Zeitpunkt, zu dem Websites tatsächlich geschützt werden.

Laut Patchstack beträgt die mittlere Zeit bis zur massenhaften Ausnutzung stark ausgenutzter Schwachstellen nur 5 Stunden. Das ist das Zeitfenster, mit dem Behörden arbeiten müssen. Nicht Tage. Stunden.

Erschwerend kommt hinzu, dass der Patch nicht immer rechtzeitig verfügbar ist. Die Daten von Patchstack zeigen, dass 46 % der Plugin-Sicherheitslücken vor der öffentlichen Bekanntgabe nicht vom Entwickler behoben wurden. Das bedeutet, dass Agenturen, die Kundenwebsites verwalten, mit einer Situation konfrontiert sein können, in der eine Sicherheitslücke öffentlich bekannt ist, Angreifer sie aktiv ausnutzen und es kein offizielles Update gibt, das sie installieren können.

Für Agenturen, die 50 oder 100 Websites verwalten, verschärft sich dieses Problem schnell. Die manuelle Anwendung von Updates führt selbst bei angemessener Sorgfalt zu einer ungleichmäßigen Abdeckung. Einige Websites werden noch am selben Tag gepatcht, andere rutschen in den Wartungszyklus der folgenden Woche. Die Websites, die warten müssen, sind diejenigen, die kompromittiert werden. Und wenn der Patch noch nicht existiert, sind manuelle Updates gar keine Option.

Dies ist das zentrale Infrastrukturproblem, das durch KI-gestützte Angriffe aufgedeckt wird. Angreifer müssen nicht besonders clever sein, wenn sie schnell und umfassend agieren können. Die Verteidigung besteht nicht darin, sie zu überlisten, sondern das Fenster zu schließen, bevor sie es erreichen.

WordPress-Plugin-Sicherheitslücken im Zeitalter der KI

Die Zahlen aus dem Bericht von Patchstack für 2026 sind erschreckend. Im Jahr 2025 wurden im WordPress-Ökosystem 11.334 neue Schwachstellen entdeckt, was einem Anstieg von 42 % gegenüber 2024 entspricht. 91 % dieser Schwachstellen befanden sich in Plugins, nicht im Kern. Und die Schwere der Sicherheitslücken nimmt zu: Die Zahl der leicht ausnutzbaren Sicherheitslücken stieg im Vergleich zum Vorjahr um 113 %, was bedeutet, dass 2025 mehr Sicherheitslücken entdeckt wurden als in den beiden Vorjahren zusammen, die ein hohes Risiko einer massenhaften Ausnutzung bargen.

Eine Erkenntnis, die für Agenturen, die Kundenwebsites mit Premium-Plugins und -Themes verwalten, interessant ist: 76 % der in Premium-WordPress-Komponenten gefundenen Schwachstellen konnten in realen Angriffen ausgenutzt werden. Premium-Plugins werden oft weniger streng auf ihre Sicherheit geprüft, da ihr Code für Forscher nicht so leicht zugänglich ist, was sie zu einem wachsenden blinden Fleck macht.

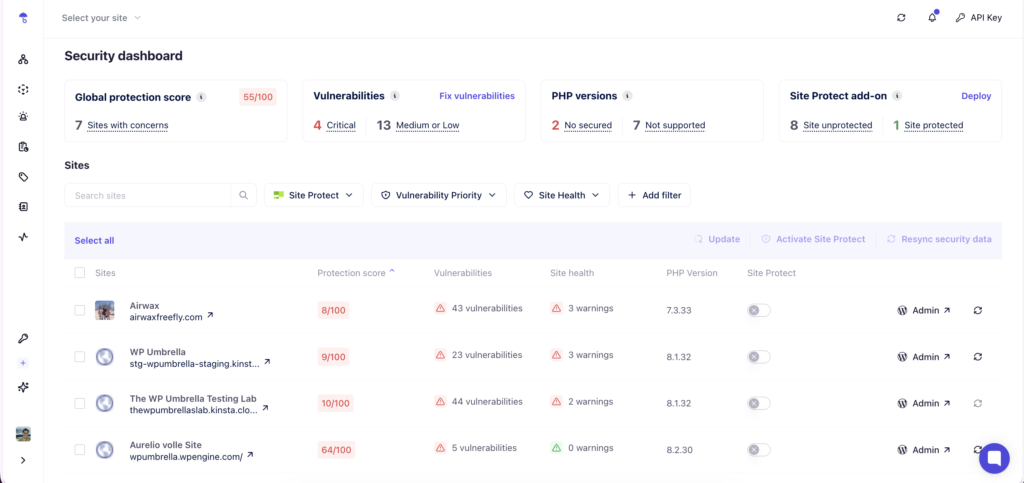

Die praktische Konsequenz daraus ist, dass das Schwachstellenmanagement von einer manuellen Aufgabe zu einer überwachten Infrastruktur werden muss. Die Grundvoraussetzung dafür ist, dass Sie wissen, welche Plugins auf Ihren Client-Sites installiert sind, welche davon bekannte Schwachstellen aufweisen und wie schwerwiegend diese Schwachstellen sind. KI-gestützte Scanner auf der Angreiferseite machen ein fragmentarisches Bewusstsein auf der Verteidigungsseite unzureichend.

Was KI-Sicherheit für WordPress-Agenturen bedeutet

Die Sicherheitsbranche hat schnell alles, was einen Erkennungsalgorithmus hat, mit dem Label „KI“ versehen. Daher lohnt es sich, genau zu definieren, wo KI im Zusammenhang mit WordPress tatsächlich einen Mehrwert bietet.

Die verhaltensbasierte Erkennung von Bedrohungen ist ein Bereich. Anstatt den Datenverkehr mit einer statischen Liste bekannter schädlicher Signaturen abzugleichen, die Angreifer leicht umgehen können, identifizieren verhaltensbasierte Systeme Anomalien: Anmeldeversuche, die statistisch ungewöhnlich erscheinen, Datenverkehrsmuster, die nicht mit denen legitimer Benutzer übereinstimmen, Dateiänderungen, die nicht mit geplanten Updates übereinstimmen. Dies ist robuster gegenüber Zero-Day-Exploits, da es nicht darauf angewiesen ist, den Angriff zuvor gesehen zu haben.

Die automatisierte Priorisierung von Schwachstellen ist ein weiterer Aspekt. Nicht jede Plugin-Schwachstelle erfordert eine Notfallreaktion. Eine KI-gestützte Schweregradbewertung, bei der CVSS-Werte gegen Faktoren wie aktive Ausnutzung in der Praxis, Anzahl der Plugin-Installationen und Authentifizierungsanforderungen abgewogen werden, kann Behörden dabei helfen, ihre Reaktion zu priorisieren und sich zunächst auf wichtige Probleme zu konzentrieren. Das Priority Score-System von Patchstack tut genau dies und passt die Schweregradbewertungen auf der Grundlage der tatsächlichen Ausnutzbarkeit an, anstatt sich allein auf die rohen CVSS-Werte zu stützen.

Virtuelles Patchen zum Schließen des WordPress-Sicherheitsfensters

Ein Konzept, das im Zusammenhang mit KI-beschleunigten Angriffszeitplänen verstanden werden sollte, ist das virtuelle Patchen. Für Agenturen, die Websites verwalten, auf denen sofortige Plugin-Updates nicht immer möglich sind, bietet das virtuelle Patchen eine sinnvolle zusätzliche Schutzebene.

Virtuelles Patchen funktioniert auf PHP-Ebene und fängt Anfragen ab, die versuchen, bekannte Schwachstellenmuster auszunutzen, bevor sie den anfälligen Code erreichen. Wenn eine Schwachstelle bekannt wird und noch kein Patch verfügbar ist oder wenn die sofortige Anwendung des Updates Testzeit erfordern würde, kann ein virtueller Patch Ausnutzungsversuche blockieren, ohne das Plugin selbst zu verändern.

Für Behörden liegt der Wert im richtigen Timing. Wenn Angreifer innerhalb von vier Stunden nach Bekanntwerden einer Sicherheitslücke mit dem Scannen beginnen und Ihr normaler Patch-Zyklus wöchentlich stattfindet, schließt Virtual Patching diese Lücke. Es ist kein Ersatz für Updates, sondern eine Überbrückung, die Websites schützt, bis die richtige Lösung gefunden ist.

Tools wie Patchstack (das die Schwachstellensuche in WP Umbrella unterstützt) verwalten Datenbanken mit virtuellen Patches für bekannte WordPress-Sicherheitslücken und wenden diese automatisch an, wenn neue Schwachstellen veröffentlicht werden. Diese Art von Infrastruktur macht in großem Maßstab einen echten Unterschied.

Sobald eine Sicherheitslücke öffentlich bekannt wird, sind die Websites Ihrer Kunden gefährdet. Site Protect schließt diese Lücke automatisch.

Site Protect ist WP UmbrellaSicherheits-Add-on von WP Umbrella, das von Patchstack unterstützt wird. Es wendet virtuelle Patches auf PHP-Ebene an und blockiert bekannte Exploits für anfällige Plugins und Themes in Echtzeit, noch bevor ein offizielles Update verfügbar ist. Es werden keine Dateien geändert, keine Einstellungen konfiguriert und die Frontend-Leistung wird in keiner Weise beeinträchtigt. Schalten Sie es einfach über Ihr WP Umbrella ein, und alle verbundenen Websites sind sofort geschützt.

Es wendet außerdem Sicherheitsregeln an, die gängige Angriffsvektoren automatisch blockieren: Benutzeraufzählung, XML-RPC-Missbrauch, Dateizugriffsprüfungen und mehr. Die Regeln werden kontinuierlich aus der Bedrohungsdatenbank von Patchstack aktualisiert, sodass Ihre Websites auch bei neuen Schwachstellen geschützt bleiben.

Wie man eine skalierbare WordPress-Sicherheitsinfrastruktur aufbaut

Individuelle Sicherheitsmaßnahmen wie 2FA, sichere Passwörter, SSL und seriöse Plugins sind notwendig, aber für Agenturen, die mehrere Kundenwebsites verwalten, nicht ausreichend. Die Herausforderung besteht darin, diese Maßnahmen konsistent im gesamten Portfolio umzusetzen, ohne dass dies unverhältnismäßig viel Zeit in Anspruch nimmt.

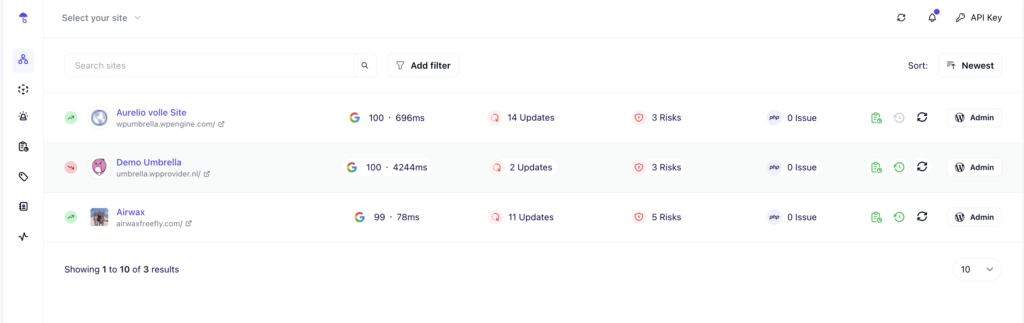

Agenturen, die dies gut handhaben, weisen in der Regel einige operative Gemeinsamkeiten auf. Sie nutzen Tools wie WP Umbrella :

- Zentralisieren Sie die Transparenz, indem Sie ein einziges Dashboard verwenden, um Plugin-Versionen, Sicherheitswarnungen und die Verfügbarkeit aller Websites zu überwachen, anstatt sich bei jeder einzelnen Website anzumelden.

- Automatisieren Sie die routinemäßigen, vertrauenswürdigen Plugin-Updates, die automatisch durchgeführt werden, mit der Möglichkeit zum Rollback, falls etwas nicht funktioniert.

- Behandeln Sie Sicherheit als Infrastruktur und nicht als Projekt, d. h. sie läuft kontinuierlich im Hintergrund und wird nicht nur als Reaktion auf Vorfälle behandelt.

93 % der Sicherheitsexperten bevorzugen mittlerweile integrierte Plattformen gegenüber Einzellösungen. Die gleiche Logik gilt auch für die Verwaltung von WordPress-Websites. Weniger Tools, bessere Abdeckung und domänenübergreifende Transparenz zwischen Schwachstellenüberwachung, Verfügbarkeit und Leistung sind einer Vielzahl einzelner Plugins, die jedes Problem isoliert angehen, überlegen.

Für Agenturen, die ihren aktuellen Ansatz überprüfen, lohnt es sich zu fragen, ob die von Ihnen verwendeten Tools Ihnen jederzeit genaue, zentralisierte Informationen über den Zustand Ihres gesamten Kundenportfolios liefern und ob Ihre Reaktion auf die Offenlegung einer kritischen Sicherheitslücke realistisch gesehen innerhalb eines Zeitfensters von fünf Stunden erfolgen kann.

Schlussfolgerung

KI hat die Sicherheit von WordPress nicht unmöglich komplex gemacht. Sie hat Geschwindigkeit und Konsistenz wichtiger denn je gemacht. WordPress-Agenturen werden im Jahr 2026 die Sicherheit von einer reaktiven Aufgabe zu einer laufenden Infrastruktur machen müssen. Eine Infrastruktur, die nicht davon abhängt, dass jemand ein Problem bemerkt, bevor es zu einer Sicherheitsverletzung kommt.

WP Umbrella zentralisierte Schwachstellenüberwachung und automatisiertes Update-Management für Agenturen, die mehrere WordPress-Websites verwalten, mit Sicherheitsscans von Patchstack.

Häufig gestellte Fragen zur KI-WordPress-Sicherheit

KI wird eingesetzt, um Angriffe zu automatisieren und zu skalieren, die zuvor manuell und langsam durchgeführt wurden. KI-gesteuerte Scanner untersuchen Tausende von WordPress-Websites gleichzeitig und überprüfen innerhalb weniger Minuten nach Veröffentlichung eines neuen Exploits Plugin-Versionen und Serverkonfigurationen anhand bekannter Schwachstellendatenbanken. KI-gestützte Botnets führen Angriffe zur Vorhersage von Anmeldedaten durch und generieren Phishing-Inhalte, die so ausgeklügelt sind, dass sie herkömmliche Spamfilter umgehen können.

Das Zeitfenster für die Ausnutzung. Der Bericht „2026 State of WordPress Security“ von Patchstack gibt an, dass die mittlere Zeit bis zur massenhaften Ausnutzung von Schwachstellen mit hoher Auswirkung 5 Stunden beträgt. Was dies für Agenturen erschwert, ist die Tatsache, dass für 46 % der Plugin-Schwachstellen zum Zeitpunkt der öffentlichen Bekanntgabe kein Patch verfügbar ist. Das bedeutet, dass selbst eine sorgfältige Agentur, die sich an Best Practices hält, möglicherweise kein Update zur Verfügung hat, wenn eine Schwachstelle öffentlich bekannt wird. Virtuelles Patchen wird zunehmend zur einzigen praktikablen Verteidigungsmaßnahme in diesem Zeitfenster.

Virtuelles Patchen ist eine Sicherheitsschicht, die Exploit-Versuche auf Anwendungsebene abfängt und blockiert, bevor sie den anfälligen Plugin- oder Theme-Code erreichen. Wenn eine Schwachstelle bekannt wird und noch kein Plugin-Patch verfügbar ist, was in fast der Hälfte aller Fälle vorkommt, blockiert ein virtueller Patch Angriffe, die auf diese Schwachstelle abzielen, ohne das Plugin selbst zu verändern. Für Agenturen, die mehrere Kundenwebsites verwalten, deckt es das Zeitfenster zwischen Bekanntwerden und Patchen ab, in dem die meisten KI-gesteuerten Exploits stattfinden.

Der Schlüssel liegt darin, von manueller Überwachung zu einer überwachten Infrastruktur überzugehen. Das bedeutet, Tools wie WP Umbrella verwenden, WP Umbrella einen zentralen Überblick über alle auf Kundenwebsites installierten Plugins zu behalten, Echtzeit-Warnmeldungen zu erhalten, wenn ein Plugin auf einer Website eine bekannte Schwachstelle aufweist, Patches basierend auf Schweregrad und aktiven Exploit-Daten zu priorisieren und virtuelle Patches zu verwenden, um die Lücke zu schließen, wenn sofortige Updates nicht möglich sind oder noch nicht existieren. Agenturen, die mehr als 50 Websites verwalten, können dies nicht zuverlässig manuell durchführen. Dazu sind Tools erforderlich, die diese Informationen automatisch für das gesamte Portfolio aggregieren.

Was die Bedrohungslage angeht, ja. KI hat die Geschwindigkeit und das Ausmaß von Angriffen in einer Weise beschleunigt, dass manuelles Sicherheitsmanagement kaum noch mithalten kann. Bei der operativen Reaktion kommt es jedoch weniger auf Raffinesse als auf Konsistenz an. Behörden, die ihre Schwachstellenüberwachung zentralisieren, routinemäßige Updates automatisieren und über Schutzmaßnahmen verfügen, die schneller als ein 5-stündiges Exploit-Fenster reagieren, sind unabhängig von der Weiterentwicklung der Angriffstools gut aufgestellt. Die Grundlagen bleiben die Grundlagen. KI macht ihre Umsetzung nur dringlicher.