Sécurité WordPress grâce à l'IA : comment les agences peuvent protéger les sites de leurs clients en 2026

Sécurité WordPress et IA en 2026 : 46 % des vulnérabilités ne disposent d'aucun correctif au moment de leur divulgation. Voici ce dont les agences ont besoin pour protéger les sites de leurs clients avant que les pirates ne frappent.

L'IA a changé la manière dont les sites WordPress sont attaqués, ainsi que la rapidité avec laquelle cela se produit. Selon le rapport 2026 State of WordPress Security de Patchstack, le délai médian avant l'exploitation massive des vulnérabilités à fort impact n'est que de 5 heures. Par ailleurs, 46 % des vulnérabilités des plugins ne font pas l'objet d'un correctif avant leur divulgation publique. Cet article explique comment l'IA remodèle le paysage des menaces WordPress, ce que cela signifie pour les agences qui gèrent plusieurs sites clients et à quoi ressemblera une infrastructure de sécurité pratique et évolutive en 2026.

Pendant la majeure partie de l'histoire de WordPress, la sécurité était une discipline réactive. Une vulnérabilité était divulguée, un correctif était publié, puis une agence finissait par appliquer la mise à jour. Ce processus était imparfait, mais il suivait plus ou moins le rythme des attaques. Les pirates trouvaient des failles et les exploitaient, et les délais impliqués laissaient aux gestionnaires de sites un peu de répit.

Ce n'est plus vrai. L'IA a changé la manière dont les attaques sont lancées, amplifiées et ciblées. Une violation en ligne sur six implique désormais un composant basé sur l'IA. Pour les agences qui gèrent des dizaines, voire des centaines de sites clients, l'ancienne hypothèse selon laquelle il suffit de rester raisonnablement à jour doit être revue.

Comment les attaques basées sur l'IA ciblent les sites WordPress

Le changement le plus important n'est pas que l'IA écrive de meilleurs logiciels malveillants. Ce n'est qu'une partie du problème. Selon le dernier rapport Patchstack avec Monarx, les attaquants sont devenus plus stratégiques et sophistiqués dans leurs méthodes, et les logiciels malveillants sont de plus en plus difficiles à détecter et encore plus difficiles à supprimer.

Cependant, le changement le plus important n'est pas que l'IA permette de créer de meilleurs logiciels malveillants. C'est plutôt qu'elle permet aux pirates informatiques d'opérer à une échelle qui était auparavant impossible sans ressources substantielles. On estime que 97 % des attaques contre WordPress sont déjà automatisées, et l'IA rend ces attaques automatisées plus rapides, plus intelligentes et plus difficiles à bloquer.

Les pirates utilisent des robots et l'apprentissage automatique pour analyser des milliers de sites WordPress en quelques secondes, vérifiant les versions des plugins, les fichiers de thème et les configurations de serveur par rapport à des bases de données de vulnérabilités connues. La plupart des vulnérabilités des plugins peuvent être exploitées à l'aide d'attaques entièrement automatisées et à grande échelle, sans qu'il soit nécessaire d'accéder au site au préalable, et plus de la moitié ne nécessitent aucune authentification. Ainsi, tout site utilisant un plugin non corrigé n'est pas seulement théoriquement exposé à un risque ; il est pratiquement certain qu'il sera rapidement découvert et sondé après la divulgation d'une vulnérabilité.

Les attaques par force brute racontent une histoire similaire. Selon le rapport 2025 State of Brute Force Attacks de Limit Login Attempts Reloaded, les attaques par force brute sur les sites WordPress ont augmenté de 130 % en 2024, avec une hausse de 120 % des attaques par domaine. L'IA y contribue directement : les modèles d'apprentissage automatique peuvent désormais cracker plus de la moitié des mots de passe courants presque instantanément, et même les mots de passe de 7 caractères avec une complexité mixte peuvent être crackés en moins de six minutes. Le simple blocage basé sur l'adresse IP est de moins en moins efficace, car les bots répartissent leurs tentatives sur des milliers d'adresses IP ; la détection basée sur le comportement devient une défense plus fiable.

Le problème du credential stuffing aggrave encore la situation. Les pirates informatiques récupèrent régulièrement les bases de données contenant les noms d'utilisateur et les mots de passe divulgués lors de violations sur d'autres plateformes et les utilisent à grande échelle pour tenter de se connecter à l'interface d'administration de WordPress. Pour les agences qui gèrent les sites de leurs clients sans pouvoir contrôler entièrement la sécurité des mots de passe de tous les utilisateurs, cela représente une exposition importante et permanente.

Le plus grand risque lié à la sécurité WordPress pour les agences

Malgré la sophistication croissante des attaques assistées par l'IA, la vulnérabilité la plus exploitée dans l'écosystème WordPress reste une simple défaillance opérationnelle : le délai entre la divulgation d'une vulnérabilité et la protection effective des sites.

Selon Patchstack, le délai médian avant l'exploitation massive des vulnérabilités fortement exploitées n'est que de 5 heures. C'est le délai dont disposent les agences pour agir. Pas des jours. Des heures.

Ce qui rend la tâche encore plus difficile, c'est que le correctif n'est pas toujours disponible à temps. Les données de Patchstack montrent que 46 % des vulnérabilités des plugins n'ont pas été corrigées par le développeur avant leur divulgation publique. Cela signifie que les agences qui gèrent les sites de leurs clients peuvent se retrouver dans une situation où une vulnérabilité est publique, où des pirates l'exploitent activement et où aucune mise à jour officielle n'est disponible.

Pour les agences qui gèrent 50 ou 100 sites, ce problème s'aggrave rapidement. L'application manuelle des mises à jour, même avec une diligence raisonnable, crée une couverture inégale. Certains sites sont corrigés le jour même, d'autres sont reportés au cycle de maintenance de la semaine suivante. Les sites qui attendent sont ceux qui sont compromis. Et lorsque le correctif n'existe pas encore, les mises à jour manuelles ne sont même pas envisageables.

C'est là le problème fondamental d'infrastructure que révèlent les attaques basées sur l'IA. Les pirates n'ont pas besoin d'être intelligents, ils peuvent se contenter d'être rapides et exhaustifs. La défense ne consiste pas à les surpasser en intelligence, mais à fermer la fenêtre avant qu'ils ne l'atteignent.

Les vulnérabilités des plugins WordPress à l'ère de l'IA

Les chiffres du rapport 2026 de Patchstack sont alarmants. 11 334 nouvelles vulnérabilités ont été découvertes dans l'écosystème WordPress en 2025, soit une augmentation de 42 % par rapport à 2024. 91 % de ces vulnérabilités concernaient des plugins, et non le cœur du système. Et la situation empire : les vulnérabilités hautement exploitables ont augmenté de 113 % d'une année sur l'autre, ce qui signifie que davantage de vulnérabilités découvertes en 2025 que lors des deux années précédentes combinées présentaient un risque élevé d'exploitation à grande échelle.

Une conclusion importante à retenir pour les agences qui gèrent les sites de leurs clients à l'aide de plugins et de thèmes premium : 76 % des vulnérabilités détectées dans les composants WordPress premium ont pu être exploitées dans des attaques réelles. Les plugins premium font souvent l'objet d'une surveillance moins stricte en matière de sécurité, car leur code n'est pas facilement accessible aux chercheurs, ce qui en fait une zone d'ombre de plus en plus importante.

En pratique, cela signifie que la gestion des vulnérabilités doit passer d'une tâche manuelle à une infrastructure surveillée. Il est essentiel de savoir quels plugins sont installés sur les sites de vos clients, lesquels présentent des vulnérabilités connues et quelle est la gravité de ces vulnérabilités. Les scanners alimentés par l'IA utilisés par les pirates rendent insuffisante la connaissance fragmentaire des correctifs dont disposent les défenseurs.

Ce que signifie la sécurité IA pour les agences WordPress

Le secteur de la sécurité s'est empressé d'apposer l'étiquette « IA » sur tout ce qui comporte un algorithme de détection. Il convient donc de préciser dans quels domaines l'IA apporte véritablement une valeur ajoutée dans le contexte WordPress.

La détection des menaces basée sur le comportement est l'un de ces domaines. Plutôt que de comparer le trafic à une liste statique de signatures malveillantes connues, que les pirates peuvent facilement contourner, les systèmes basés sur le comportement identifient les anomalies : tentatives de connexion qui semblent statistiquement inhabituelles, modèles de trafic incompatibles avec ceux des utilisateurs légitimes, modifications de fichiers qui ne correspondent pas aux mises à jour prévues. Cette approche est plus efficace contre les exploits zero-day, car elle ne dépend pas de la connaissance préalable de l'attaque.

La hiérarchisation automatisée des vulnérabilités en est une autre. Toutes les vulnérabilités des plugins ne justifient pas une réponse d'urgence. L'évaluation de la gravité assistée par l'IA, qui pondère les scores CVSS par rapport à des facteurs tels que l'exploitation active dans la nature, le nombre d'installations de plugins et les exigences d'authentification, peut aider les agences à trier leurs réponses et à concentrer leurs efforts sur les problèmes importants en premier lieu. Le système de score de priorité de Patchstack fait exactement cela, en ajustant les niveaux de gravité en fonction de l'exploitabilité réelle plutôt que sur la base des seuls scores CVSS bruts.

Correctif virtuel pour fermer la fenêtre de sécurité WordPress

Le patch virtuel est un concept qu'il convient de comprendre dans le contexte des attaques accélérées par l'IA. Pour les agences qui gèrent des sites où les mises à jour immédiates des plugins ne sont pas toujours possibles, le patch virtuel offre une couche de protection intermédiaire significative.

Le patch virtuel fonctionne au niveau PHP, en interceptant les requêtes qui tentent d'exploiter des modèles de vulnérabilité connus avant qu'elles n'atteignent le code vulnérable. Lorsqu'une vulnérabilité est divulguée et qu'aucun patch n'est encore disponible, ou lorsque l'application immédiate de la mise à jour nécessite un temps de test, un patch virtuel peut bloquer les tentatives d'exploitation sans toucher au plugin lui-même.

Pour les agences, l'intérêt réside dans le timing. Si les pirates commencent à scanner dans les 4 heures suivant la divulgation d'une vulnérabilité et que votre cycle de correction normal est hebdomadaire, le patch virtuel comble le vide. Il ne remplace pas la mise à jour, mais constitue un pont qui protège les sites pendant que la correction appropriée est appliquée.

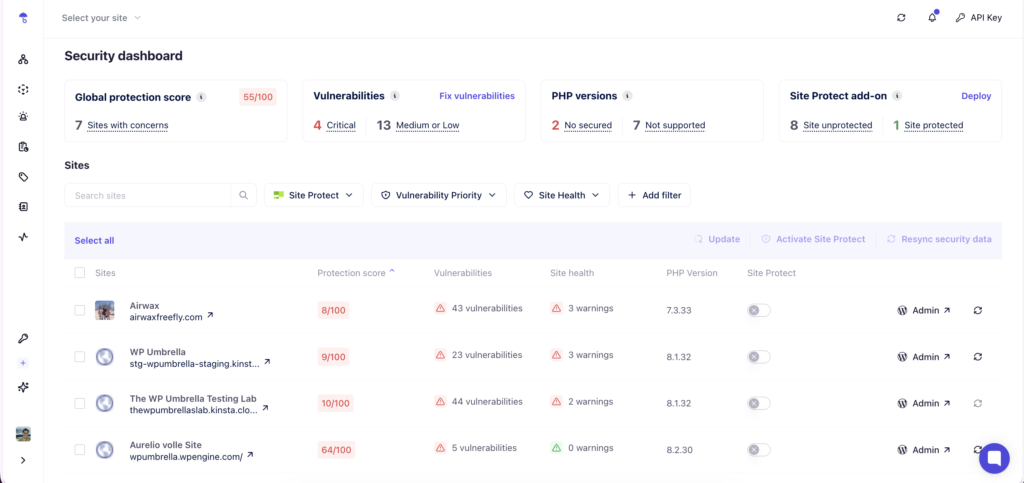

Des outils tels que Patchstack (qui alimente l'analyse des vulnérabilités dans WP Umbrella) gèrent des bases de données de correctifs virtuels pour les vulnérabilités WordPress divulguées, les appliquant automatiquement lorsque de nouvelles vulnérabilités sont publiées. C'est le type d'infrastructure qui fait véritablement la différence à grande échelle.

Vos sites clients sont exposés dès qu'une vulnérabilité est rendue publique. Site Protect ferme automatiquement cette fenêtre.

Site Protect est WP Umbrella, optimisé par Patchstack. Il applique des correctifs virtuels au niveau PHP, bloquant en temps réel les exploits connus pour les plugins et thèmes vulnérables, avant même qu'une mise à jour officielle ne soit disponible. Aucun fichier n'est modifié, aucun paramètre n'est à configurer et il n'y a aucun impact sur les performances frontales. Il suffit de l'activer depuis votre WP Umbrella pour que tous les sites connectés soient protégés instantanément.

Il applique également des règles de renforcement de la sécurité qui bloquent automatiquement les vecteurs d'attaque courants : énumération des utilisateurs, utilisation abusive de XML-RPC, sondes d'accès aux fichiers, etc. Les règles sont continuellement mises à jour à partir de la base de données des menaces de Patchstack, afin que vos sites restent protégés à mesure que de nouvelles vulnérabilités apparaissent.

Comment mettre en place une infrastructure de sécurité WordPress évolutive

Les mesures de sécurité individuelles, notamment l'authentification à deux facteurs (2FA), les mots de passe forts, le protocole SSL et les plugins réputés, sont nécessaires mais insuffisantes pour les agences qui gèrent plusieurs sites clients. Le défi à grande échelle consiste à les mettre en œuvre de manière cohérente sur l'ensemble d'un portefeuille sans que cela ne prenne un temps disproportionné.

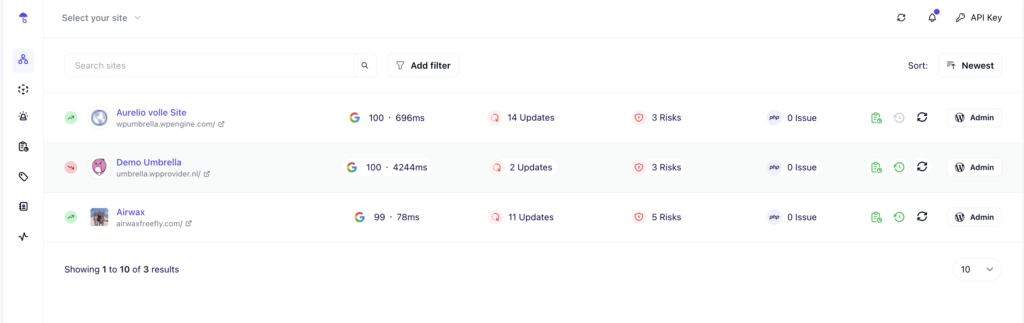

Les agences qui gèrent bien cela ont tendance à partager certaines caractéristiques opérationnelles. Elles utilisent des outils tels que WP Umbrella :

- Centralisez la visibilité à l'aide d'un tableau de bord unique pour surveiller les versions des plugins, les alertes de vulnérabilité et la disponibilité de tous les sites, plutôt que de vous connecter à chacun d'entre eux individuellement.

- Automatisez les mises à jour régulières et fiables des plugins, avec possibilité de restauration en cas de problème.

- Considérez la sécurité comme une infrastructure plutôt que comme un projet, c'est-à-dire qu'elle fonctionne en permanence en arrière-plan plutôt que d'être traitée en réponse à des incidents.

93 % des professionnels de la sécurité préfèrent désormais les plateformes intégrées aux produits ponctuels. La même logique s'applique à la gestion des sites WordPress. Moins d'outils, une meilleure couverture et une visibilité interdomaines entre la surveillance des vulnérabilités, la disponibilité et les performances surpassent une pile de plugins individuels traitant chaque problème de manière isolée.

Pour les agences qui évaluent leur approche actuelle, la question à se poser est la suivante : les outils que vous utilisez vous fournissent-ils des informations précises et centralisées sur l'état de l'ensemble de votre portefeuille clients à tout moment, et votre réponse à la divulgation d'une vulnérabilité critique peut-elle réellement être plus rapide que le délai d'exploitation de 5 heures ?

Conclusion

L'IA n'a pas rendu la sécurité de WordPress incroyablement complexe. Elle a simplement rendu la vitesse et la cohérence plus importantes que jamais. En 2026, les agences WordPress devront faire passer la sécurité d'une tâche réactive à une infrastructure opérationnelle. Une infrastructure qui ne dépend pas de quelqu'un qui remarque un problème avant qu'il ne devienne une faille.

WP Umbrella une surveillance centralisée des vulnérabilités et une gestion automatisée des mises à jour pour les agences qui gèrent plusieurs sites WordPress, avec une analyse de sécurité assurée par Patchstack.

FAQ sur la sécurité WordPress et l'IA

L'IA est utilisée pour automatiser et intensifier des attaques qui étaient auparavant manuelles et lentes. Des scanners basés sur l'IA sondent simultanément des milliers de sites WordPress, vérifiant les versions des plugins et les configurations des serveurs par rapport à des bases de données de vulnérabilités connues, quelques minutes seulement après la publication d'un nouvel exploit. Des botnets alimentés par l'IA lancent des attaques de prédiction d'identifiants et génèrent des contenus de phishing suffisamment sophistiqués pour contourner les filtres anti-spam traditionnels.

La fenêtre d'exploitation. Le rapport 2026 State of WordPress Security de Patchstack indique que le délai médian avant l'exploitation massive des vulnérabilités à fort impact est de 5 heures. Ce qui rend la tâche plus difficile pour les agences, c'est que 46 % des vulnérabilités des plugins ne disposent pas de correctif au moment de leur divulgation publique, ce qui signifie que même une agence diligente qui suit les meilleures pratiques peut ne disposer d'aucune mise à jour à appliquer lorsqu'une vulnérabilité est rendue publique. Les correctifs virtuels sont de plus en plus la seule défense viable pendant cette fenêtre.

Le patch virtuel est une couche de sécurité qui intercepte et bloque les tentatives d'exploitation au niveau de l'application, avant qu'elles n'atteignent le code vulnérable du plugin ou du thème. Lorsqu'une vulnérabilité est divulguée et qu'aucun patch n'est encore disponible pour le plugin, ce qui arrive dans près de la moitié des cas, un patch virtuel bloque les attaques ciblant cette vulnérabilité sans modifier le plugin lui-même. Pour les agences qui gèrent plusieurs sites clients, il couvre la période entre la divulgation et l'application du patch, qui est le moment où la majorité des exploitations basées sur l'IA ont lieu.

La clé réside dans le passage d'une prise de conscience manuelle à une infrastructure surveillée. Cela implique d'utiliser des outils tels que WP Umbrella conserver une vue centralisée de tous les plugins installés sur les sites des clients, recevoir des alertes en temps réel lorsqu'un plugin sur un site présente une vulnérabilité connue, hiérarchiser les correctifs en fonction de leur gravité et des données d'exploitation actives, et utiliser des correctifs virtuels pour combler les lacunes lorsque des mises à jour immédiates ne sont pas possibles ou n'existent pas encore. Les agences qui gèrent plus de 50 sites ne peuvent pas le faire de manière fiable manuellement ; cela nécessite des outils qui agrègent automatiquement ces informations sur l'ensemble du portefeuille.

En termes de menace, oui. L'IA a accéléré la vitesse et l'ampleur des attaques d'une manière telle que la gestion manuelle de la sécurité peine à suivre. Mais la réponse opérationnelle repose moins sur la sophistication que sur la cohérence. Les agences qui centralisent la surveillance de leurs vulnérabilités, automatisent les mises à jour de routine et disposent d'une protection qui fonctionne plus rapidement qu'une fenêtre d'exploitation de 5 heures sont bien placées, quelle que soit l'évolution des outils d'attaque. Les principes fondamentaux restent les mêmes. L'IA rend simplement leur mise en œuvre plus urgente.