10 wesentliche Funktionen, auf die Sie bei einem WordPress-Sicherheitsmanagement-Tool achten sollten

Erfahren Sie, welche Funktionen in einem WordPress-Sicherheitsmanagement-Tool wichtig sind, von Schwachstellenscans bis hin zu zentralisierten Dashboards und mehr.

Ein geeignetes WordPress-Sicherheitsmanagement-Tool sollte eine zentralisierte Übersicht, regelmäßige Schwachstellen-Scans, eine klare Priorisierung und Möglichkeiten zur Verhinderung von Exploits bieten, bevor diese auftreten, ohne dass dabei auf umfangreiche Plugins oder reaktive Bereinigungen zurückgegriffen werden muss. Dieser Leitfaden beschreibt die 10 wesentlichen Funktionen für die Verwaltung der WordPress-Sicherheit in großem Maßstab.

Dieser Artikel beschreibt die 10 wichtigsten Funktionen, auf die Sie bei einem WordPress-Sicherheitsmanagement-Tool achten sollten, insbesondere wenn Sie für mehrere Kundenwebsites verantwortlich sind. Die behandelten Funktionen spiegeln wider, wie Sicherheit in Agentur- und Freelancer-Workflows verwaltet wird. Jede Funktion erfüllt eine bestimmte operative Anforderung, die mit zunehmender Anzahl verwalteter Websites immer wichtiger wird.

Die 10 wichtigsten Funktionen, auf die Sie bei einem WordPress-Sicherheitsmanagement-Tool achten sollten

1. Geplante Schwachstellenüberprüfung

Die Entdeckung von Schwachstellen ist zeitkritisch. Neue Probleme werden öffentlich bekannt gegeben, und sobald dies geschehen ist, ist der Zeitraum zwischen Bekanntgabe und Ausnutzung oft kurz. Hinzu kommt, dass Agenturen selten einheitliche Stacks für alle Kunden verwenden. Dieselben Plugins und Themes tauchen immer wieder auf, was bedeutet, dass eine einzige Schwachstelle viele Websites gleichzeitig betreffen kann. Wenn die Entdeckung von gelegentlichen Überprüfungen oder dem Gedächtnis abhängt, steigt das Risiko unbemerkt.

Ein WordPress-Sicherheitsmanagement-Tool sollte dieser Tatsache Rechnung tragen, indem es Websites automatisch nach einem festgelegten Zeitplan scannt. Das bedeutet, dass der WordPress-Kern, Plugins und Themes ohne manuellen Eingriff mit einer gepflegten Schwachstellendatenbank abgeglichen werden.

Das planmäßige Scannen verändert auch die tägliche Sicherheitsarbeit. Schwachstellen treten während der routinemäßigen Überwachung zutage und nicht als Unterbrechungen, die mitten in einer Aufgabe entdeckt werden. Diese Veränderung reduziert dringliche Entscheidungen und erleichtert die Planung von Abhilfemaßnahmen.

Bei der Bewertung von Tools lautet die entscheidende Frage ganz einfach: Werden Schwachstellen automatisch angezeigt oder muss jemand daran denken, sie zu überprüfen?

2. Zentralisierte Sicherheitstransparenz

Ein zentralisiertes Sicherheits-Dashboard dient dazu, eine grundlegende operative Frage zu beantworten: Werden auf allen Standorten die gleichen Sicherheitsstandards angewendet? Ohne eine einheitliche Sichtweise sind Teams auf Vermutungen angewiesen.

Kürzlich aktualisierte Websites erhalten Aufmerksamkeit. Ältere oder weniger aktive Websites erhalten weniger Aufmerksamkeit. Mit der Zeit führt dies zu einer ungleichmäßigen Abdeckung, selbst wenn die Prozesse gut gemeint sind. Ein Sicherheitsmanagement-Tool sollte diese Unsicherheit beseitigen, indem es Sicherheitssignale in einer einzigen Oberfläche zusammenfasst. Bekannte Schwachstellen, Konfigurationsrisiken, unsichere PHP-Versionen und der Schutzumfang sollten sichtbar sein, ohne dass man sich bei einzelnen Websites oder Hosting-Dashboards anmelden muss.

Diese Art der Transparenz unterstützt die routinemäßige Überprüfung. Teams können die Abstimmung bestätigen, Lücken identifizieren und diese beheben, bevor sie für Kunden sichtbar werden. Wenn ein Tool eine Überprüfung jedes einzelnen Standorts erfordert, um das Gesamtrisiko zu verstehen, lässt es sich nicht sauber skalieren.

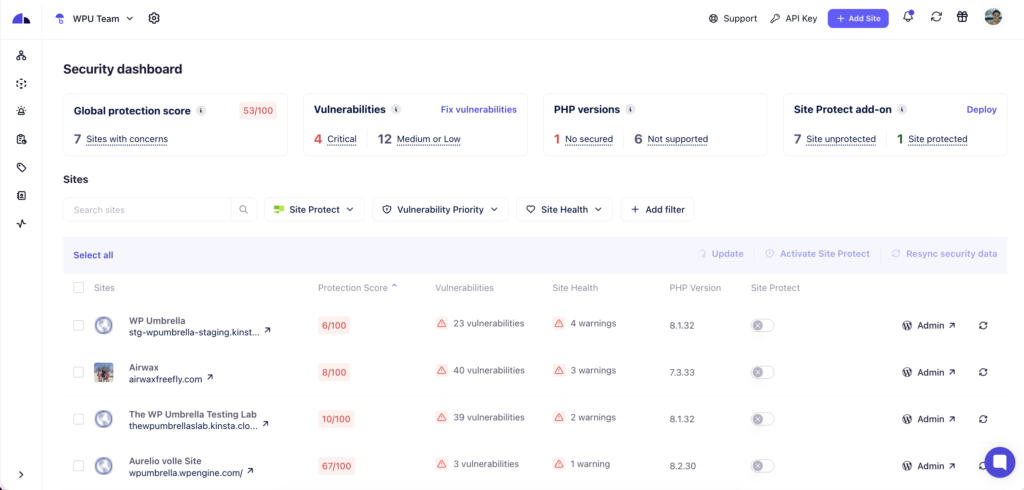

Probieren Sie das neue Bulk Security Dashboard in WP Umbrella aus.

Wenn Sie mehrere WordPress-Websites verwalten, WP Umbrella Sie WP Umbrella dem neuen Bulk Security Dashboard in WP Umbrella Schwachstellen, PHP-Versionen, Schutzumfang und allgemeine Gefährdung von einem einzigen Ort aus überprüfen.

Anstatt Websites einzeln zu überprüfen, können Sie Risiken in Ihrem gesamten Portfolio identifizieren und Maßnahmen ergreifen, bevor sie für Kunden sichtbar werden. Probieren Sie das Bulk Security Dashboard in WP Umbrella aus WP Umbrella erleben Sie, wie eine zentralisierte Sicherheitsübersicht die täglichen Wartungsabläufe verändert.

3. Schweregrad der Schwachstelle und klare Priorisierung

Nicht alle Schwachstellen bergen das gleiche Risiko, und Sicherheitstools sollten dieser Tatsache Rechnung tragen.

Ein WordPress-Sicherheitsmanagement-Tool sollte Schwachstellen nach ihrem Schweregrad unterscheiden. Einige Probleme erfordern sofortiges Handeln, da sie leicht auszunutzen sind oder erhebliche Auswirkungen haben. Andere stellen ein geringeres Risiko dar und können ohne Dringlichkeit geplant werden.

Wenn die Schwere unklar ist, fühlt sich jede Warnmeldung gleich wichtig an. Das führt zu unübersichtlichen Arbeitsabläufen und reaktiven Entscheidungen. Teams reagieren entweder übertrieben auf Probleme mit geringen Auswirkungen oder übersehen die Dringlichkeit kritischer Probleme, die in langen Listen untergehen.

Die Priorisierung nach Schweregrad ermöglicht es Teams, Risiken zu bewerten, zu ermitteln, was jetzt Aufmerksamkeit erfordert, und Abhilfemaßnahmen zu planen, ohne sich auf Intuition oder Vermutungen verlassen zu müssen. Im Laufe der Zeit führt dies zu einer einheitlicheren Reaktion auf Risiken an allen Standorten.

4. Eine globale Sicherheitsbewertung

Da die Anzahl der Kundenwebsites wächst, benötigen Teams eine Möglichkeit, die allgemeine Sicherheitslage zu verstehen, ohne jede Website einzeln überprüfen zu müssen.

Ein globaler Sicherheitswert liefert diesen Überblick. Er schätzt, wie anfällig eine WordPress-Website für bekannte Sicherheitsrisiken aufgrund ihres aktuellen Zustands ist. Dazu gehören Faktoren wie ungelöste Schwachstellen, veraltete PHP- oder WordPress-Versionen, Konfigurationsprobleme, abgelaufene SSL-Zertifikate und die Frage, ob Schutzmaßnahmen aktiviert sind.

Diese Punktzahl gibt keinen Hinweis darauf, ob eine Website kompromittiert wurde. Vielmehr zeigt sie auf, ob Bedingungen vorliegen, die die Wahrscheinlichkeit einer Ausnutzung erhöhen.

Eine Sicherheitsbewertung unterstützt die Trendverfolgung und Konsistenzprüfungen. Teams können erkennen, ob sich die Gefährdung im Laufe der Zeit verbessert oder verschlechtert, und Websites identifizieren, die außerhalb der akzeptablen Basiswerte liegen. Dies ist bei routinemäßigen Überprüfungen oder bei der Einbindung neuer Kundenwebsites hilfreich.

Eine aussagekräftige Schutzbewertung sollte transparent berechnet werden und auf beobachtbaren Signalen basieren. Ohne diese Klarheit sind Bewertungen eher dekorativ als operativ.

Lesen Sie, wie WP Umbrella Ihren globalen Sicherheitswert WP Umbrella .

5. Virtuelles Patchen zur Reduzierung der Gefährdung vor der Installation von Updates

Plugin- und Theme-Updates sind nicht immer sofort verfügbar, wenn eine Sicherheitslücke bekannt wird. Selbst wenn sie verfügbar sind, dauert es oft einige Zeit, bis die Updates auf mehreren Websites installiert sind.

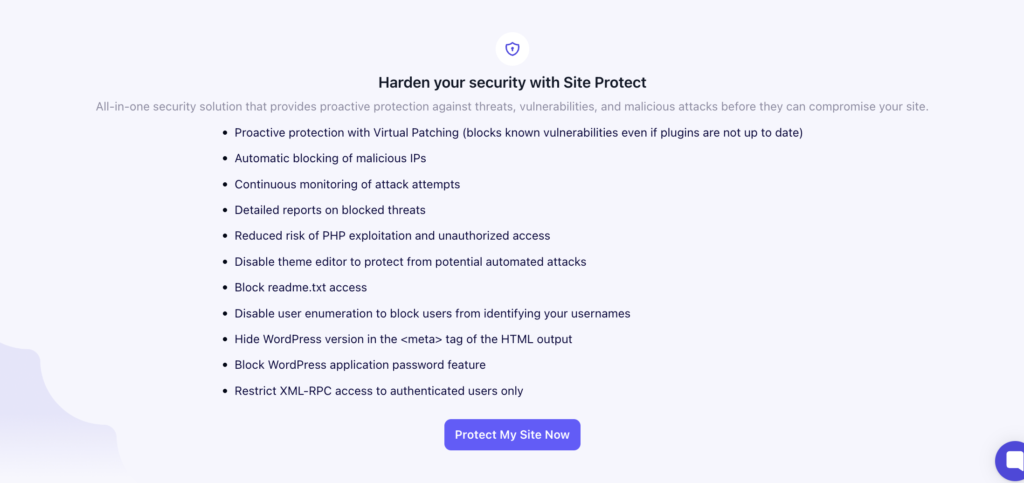

Ein WordPress-Sicherheitsmanagement-Tool sollte diese Lücke durch virtuelles Patchen schließen. Virtuelles Patchen blockiert bekannte Exploits auf PHP-Ebene und reduziert so das Risiko, während die Teams entscheiden, wann und wie Updates angewendet werden sollen.

Dies ist in realen Arbeitsabläufen wichtig, in denen Updates geplant, getestet oder mit Kunden abgestimmt werden. Ohne eine zusätzliche Schutzschicht bleiben Websites während dieses Zeitfensters ungeschützt, selbst wenn sich die Teams des Risikos bewusst sind.

Virtuelles Patching verändert die Rolle von Updates. Anstatt die einzige Verteidigungslinie zu sein, werden Updates Teil eines kontrollierten Wartungsprozesses und nicht mehr nur eine Notfallmaßnahme. Dies reduziert den Druck auf die Teams und ermöglicht es, Sicherheitsaufgaben in bestehende Arbeitsabläufe zu integrieren.

Bei der Bewertung von Sicherheitstools sollte man sich darüber im Klaren sein, ob der Schutz von sofortigen Updates abhängt oder ob es einen Mechanismus gibt, der das Risiko verringert, während Updates ausstehen.

6. Überwachung der Website-Gesundheit und Konfigurationsrisiken von WordPress

Sicherheitsprobleme beschränken sich nicht nur auf Schwachstellen im Code. Viele Risiken entstehen durch Konfigurationsentscheidungen, die leicht zu übersehen und nach der Live-Schaltung einer Website nur schwer zu erkennen sind.

Ein Sicherheitsmanagement-Tool sollte den Zustand der WordPress-Website und Konfigurationssignale überwachen, die sich auf die Gefährdung auswirken. Dazu gehören veraltete PHP-Versionen, aktivierte Debug-Einstellungen, exponierte Log-Dateien und Fehlkonfigurationen, die Warnungen im WordPress-Backend auslösen.

Diese Probleme führen oft nicht zu einem vollständigen Ausfall der Website, weshalb sie bestehen bleiben. Kunden sehen möglicherweise Warnungen, die sie nicht verstehen, oder sensible Informationen bleiben länger als beabsichtigt zugänglich. Mit der Zeit erhöht dies das Risiko und führt zu unnötigen Support-Gesprächen.

Durch die Zentralisierung dieser Signale machen WordPress-Sicherheitstools die Konfigurationshygiene zu einem Teil der routinemäßigen Wartung und nicht zu einer gelegentlichen Bereinigung. Teams können Probleme frühzeitig angehen und Änderungen den Kunden klar erklären.

7. PHP-Version Sichtbarkeit aller Websites

PHP-Versionen haben einen direkten Einfluss auf die Sicherheit und Kompatibilität, werden jedoch häufig außerhalb von WordPress selbst verwaltet. Ein WordPress-Sicherheitsmanagement-Tool sollte PHP-Versionsinformationen für alle verbundenen Websites an einem Ort anzeigen. Dadurch entfällt die Notwendigkeit, sich bei einzelnen Hosting-Dashboards anzumelden oder sich auf regelmäßige manuelle Überprüfungen zu verlassen.

Bei der Verwaltung mehrerer Websites kommt es häufig zu Abweichungen bei der PHP-Ausrichtung. Einige Websites werden aktualisiert, andere nicht, was oft vom Hosting-Anbieter oder der bisherigen Konfiguration abhängt. Ohne zentrale Übersicht bleiben veraltete oder nicht unterstützte PHP-Versionen unbemerkt bestehen.

Durch die Anzeige des PHP-Versionsstatus auf allen Websites werden Sicherheitsüberprüfungen einfacher und zuverlässiger. Teams können Abweichungen schnell erkennen und diese im Rahmen der routinemäßigen Wartung beheben, anstatt als Reaktion auf einen Vorfall.

8. Überwachung des Ablaufs von SSL-Zertifikaten und Domains

Abgelaufene SSL-Zertifikate und Domains verursachen unmittelbare Probleme, die im Nachhinein schwer zu erklären sind.

Ein Sicherheitsmanagement-Tool sollte die Gültigkeit von SSL-Zertifikaten und die Ablaufdaten von Domains kontinuierlich überwachen und bevorstehende Abläufe frühzeitig anzeigen. So können Teams reagieren, bevor Browser Warnungen anzeigen oder Websites offline gehen.

Diese Probleme sind nicht schwer zu beheben, können jedoch bei der Verwaltung mehrerer Websites leicht übersehen werden. Wenn sie erst spät auftreten, werden sie oft als dringende Kundenanfragen und nicht als routinemäßige Wartungsaufgaben behandelt.

9. Echtzeit-Sicherheitswarnungen

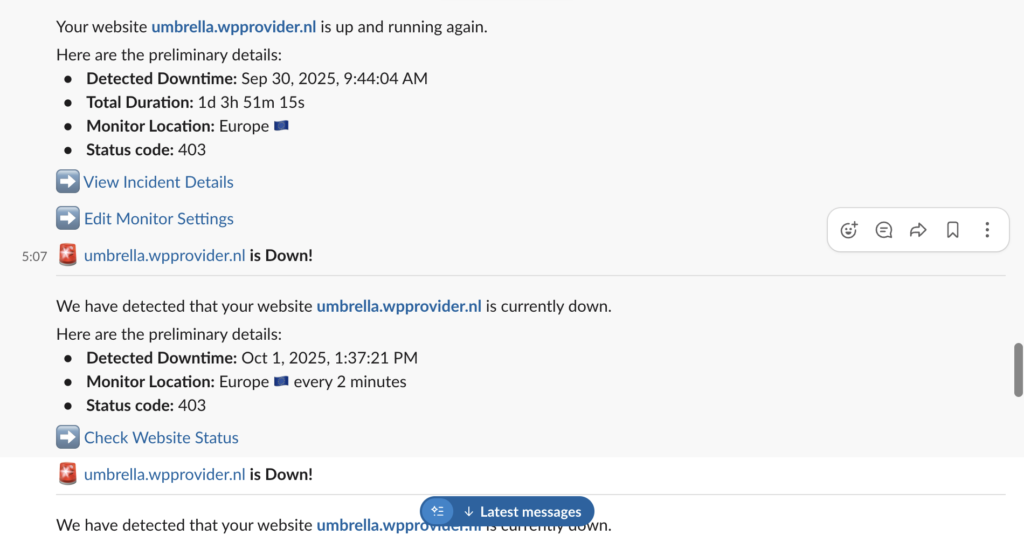

Sicherheitssignale verlieren an Wert, wenn sie zu spät oder am falschen Ort eintreffen.

Ein WordPress-Sicherheitsmanagement-Tool sollte Echtzeit-Warnmeldungen für wichtige Ereignisse wie neu entdeckte Schwachstellen oder andere Website-Probleme bereitstellen. Diese Warnmeldungen sollten in die Kanäle integriert werden, die die Teams bereits nutzen, wie E-Mail oder Slack.

Das Ziel ist Bewusstsein, nicht Unterbrechung. Warnmeldungen sollten zeitnahes Handeln unterstützen, ohne Teams mit Lärm zu überfordern. Wenn Warnmeldungen auf das Risiko abgestimmt sind, stärken sie das Vertrauen in das System, anstatt zu einer Warnmüdigkeit beizutragen, und ermöglichen es Teams, auf dem Laufenden zu bleiben, ohne den ganzen Tag über Dashboards aktiv zu überwachen.

10. Massenaktionen zum Reparieren und Schützen mehrerer Websites

Sichtbarkeit ohne Handlungsmöglichkeit führt zu Reibungsverlusten. Ein Sicherheitsmanagement-Tool sollte Teams ermöglichen, direkt über dieselbe Oberfläche zu agieren, über die auch Risiken überprüft werden. Dazu gehören die Durchführung von Massenaktualisierungen, die Aktivierung von Schutzmaßnahmen oder die Auslösung von erneuten Scans an mehreren Standorten gleichzeitig.

Massenaktionen reduzieren sich wiederholende Arbeiten und fördern die Konsistenz. Anstatt dasselbe Problem auf jeder einzelnen Website zu bearbeiten, können Teams Änderungen auf Portfolioebene vornehmen und dabei die Kontrolle über die Ausführung behalten. Diese Funktion spart viel Zeit und stellt sicher, dass Sicherheitsstandards sofort angewendet werden können, ohne zusätzlichen Betriebsaufwand zu verursachen.

Was ist wichtig für die Sicherheit von WordPress?

Beim WordPress-Sicherheitsmanagement geht es darum, eine klare und einheitliche Basis für alle Websites zu schaffen, für die Sie verantwortlich sind.

Die in diesem Artikel behandelten Funktionen spiegeln diese Realität wider. Geplante Schwachstellenscans, zentralisierte Transparenz, Priorisierung, Prävention und Massenausführung dienen dazu, Unsicherheiten zu reduzieren. Sie ermöglichen es Teams, Risiken jederzeit zu erkennen und diese im Rahmen der Routineabläufe statt als Notfallmaßnahmen zu beheben.

Bei der Bewertung eines WordPress-Sicherheitsmanagement-Tools ist die entscheidende Frage, ob es Ihnen hilft, diese Grundvoraussetzung auch bei einer Skalierung aufrechtzuerhalten. Tools, die auf manuellen Überprüfungen oder fragmentierten Ansichten basieren, machen die Sicherheit von Ihrer Aufmerksamkeit abhängig. Tools, die für die Skalierung ausgelegt sind, machen die Sicherheit wiederholbar.

Wenn Sie mehrere WordPress-Websites verwalten, wird der Unterschied schnell sichtbar.

Wenn Sie sehen möchten, wie dies in der Praxis funktioniert, können Sie den WP Umbrella und sein Sicherheits-Dashboard für Massenaktualisierungen ausprobieren, das Schwachstellen sichtbar macht, Massenaktualisierungen, Schutzabdeckung und Fehlerbehebung in einem einzigen Arbeitsablauf vereint.

Häufig gestellte Fragen zu WordPress-Sicherheitsmanagement-Tools

Ein WordPress-Sicherheitsmanagement-Tool zentralisiert die Sicherheitsüberwachung und -maßnahmen für mehrere WordPress-Websites. Es zeigt bekannte Schwachstellen, Konfigurationsrisiken und den Schutzstatus an einem Ort an, sodass Teams einheitliche Sicherheitsstandards aufrechterhalten können, ohne jede Website einzeln überprüfen zu müssen.

Das hängt davon ab, wie die Sicherheit gehandhabt wird. Einige Schutzmaßnahmen lassen sich besser auf Hosting- oder DNS-Ebene anwenden. Ein Sicherheitsmanagement-Tool konzentriert sich auf Transparenz, Schwachstellenprävention und Konfigurationshygiene über alle Websites hinweg, anstatt umfangreiche Scans oder Bereinigungsroutinen innerhalb jeder WordPress-Installation durchzuführen.

Sicherheitsscans sollten nach einem festen Zeitplan durchgeführt werden und automatisch aktualisiert werden, sobald neue Schwachstellen bekannt werden. In Umgebungen mit mehreren Standorten erhöht die Verwendung manueller oder gelegentlicher Scans das Risiko, da Schwachstellen nicht konsistent entdeckt werden.

Virtuelles Patching blockiert bekannte Schwachstellen auf PHP-Ebene, bevor Updates angewendet werden. Es reduziert das Risiko in der Zeit zwischen der Offenlegung der Schwachstelle und den Updates für Plugins oder Themes, was in realen Wartungsabläufen häufig vorkommt.

Agenturen verwalten die WordPress-Sicherheit in großem Maßstab mithilfe zentralisierter Dashboards, die einen Überblick über alle Websites bieten. So können Teams Risiken überprüfen, Prioritäten setzen und Schutzmaßnahmen einheitlich anwenden, ohne sich auf Audits einzelner Websites verlassen zu müssen.