[Zusammenfassung der Agenturgespräche] So machen Sie Ihre WordPress-Websites sicher

Erfahren Sie, wie Sie Ihre WordPress-Websites sicher machen können, wenn Sie mehrere Kundenwebsites verwalten, von Backups und Hosting bis hin zu Administratorzugriff und KI-Bedrohungen.

Dieser Artikel behandelt, wie Sie Ihre WordPress-Websites sicher machen können, wenn Sie mehrere Kundenwebsites verwalten. Wichtige Themen: Warum Sicherheit ein fortlaufender Prozess und keine einmalige Einrichtung ist, was Sie von Ihrem Hosting-Anbieter verlangen sollten, das fünfstündige Zeitfenster zwischen der Offenlegung einer Sicherheitslücke und der aktiven Ausnutzung, warum Ihre Backups möglicherweise weniger zuverlässig sind, als Sie denken, und wie KI die Angriffssituation für WordPress-Agenturen im Jahr 2026 verändert.

Die Sicherheit einer einzelnen WordPress-Website zu verwalten, ist machbar. Die Sicherheit Dutzender Kundenwebsites mit jeweils unterschiedlichen Plugins und Themes sowie mehreren Kunden mit unterschiedlichen technischen Kenntnissen zu verwalten, ist jedoch ein ganz anderes Problem. Das Risiko ist um ein Vielfaches höher, die Fehlerquote geringer und die Folgen einer kompromittierten Website können sich auf alle anderen Websites auswirken, für die Sie verantwortlich sind.

Wir haben kürzlich zwei der klügsten Köpfe im Bereich WordPress-Sicherheit, Oliver Sild von Patchstack und Ben Gabler von Hosting.com, zusammengebracht, um darüber zu sprechen, wie das Sicherheitsmanagement für Agenturen im Jahr 2026 aussehen wird. Die beiden haben so ziemlich alle Fehler gesehen, die bei einer WordPress-Website auftreten können, und vor allem, wie sich die Risiken summieren, wenn man versucht, seine WordPress-Websites in großem Maßstab sicher zu machen.

Das Ergebnis dieses Gesprächs war eher eine Realitätsprüfung. Sie erklärten, wie Agenturen über Sicherheit denken sollten, wo die Lücken liegen, welche Rolle KI bei der WordPress-Sicherheit spielt und was auf uns zukommt, worauf keiner von uns wirklich vorbereitet ist.

So machen Sie Ihre WordPress-Websites sicher

1. Hören Sie auf, Sicherheit als etwas zu betrachten, das Sie erledigen müssen.

Die erste Frage, die wir stellten, lautete: Was bedeutet „ausreichend sicher“ für eine Agentur, die Dutzende, manchmal sogar Hunderte von Kundenwebsites gleichzeitig verwaltet?

Die Antwort war, dass die Frage selbst das Problem ist. In dem Moment, in dem Sie glauben, „ausreichende Sicherheit“ erreicht zu haben, hören Sie auf, aufmerksam zu sein, und dann geht alles schief. Sicherheit ist kein Zustand, den man erreicht. Sie ist eher eine Gewohnheit oder eine Praxis, ähnlich wie das Führen von Büchern oder das Erstellen von Website-Backups. Man macht das nicht nur einmal.

Das klingt selbstverständlich, bis man sich ansieht, wie die meisten Agenturen arbeiten. Sie installieren ein Sicherheits-Plugin, richten vielleicht einige grundlegende Firewall-Regeln ein und betrachten das Thema „Sicherheit“ dann als erledigt. Das Plugin ist installiert. Das Kästchen ist angekreuzt. Man geht davon aus, dass alles in Ordnung ist, solange nichts kaputt geht.

Diese Annahme bringt Agenturen in Schwierigkeiten. Die Bedrohungslage bleibt nicht unverändert. Es tauchen ständig neue Schwachstellen auf. Angreifer passen sich schneller an, als die meisten Agenturen nachkommen können. Die einzige Möglichkeit, Ihre WordPress-Websites langfristig sicher zu machen, besteht darin, Sicherheit als fortlaufende Wartungsaufgabe zu betrachten und nicht als einmalige Einrichtung.

Die praktische Umsetzung davon ist langweilig, aber wahr: Halten Sie alles auf dem neuesten Stand, wissen Sie, was auf den Websites Ihrer Kunden installiert ist, und lassen Sie Sicherheitsupdates nicht liegen, weil Sie Angst haben, etwas kaputt zu machen. Diese Nervosität ist verständlich, aber sie ist keine Sicherheitsstrategie.

2. Ihr Hosting-Anbieter hat mehr Verantwortung, als Sie denken, aber Sie müssen ihn darum bitten.

Einer der interessantesten Aspekte der Diskussion war die Frage, wer die Verantwortung trägt, wenn etwas schiefgeht. Agenturen geben den Kunden oder dem Hosting-Anbieter die Schuld. Kunden geben den Agenturen die Schuld. Und in den Nutzungsbedingungen des Hosts steht in der Regel, dass dies nicht deren Problem ist.

Die Realität ist, dass die Sicherheit auf Hosting-Ebene Dinge abdeckt, für die die meisten Agenturen nicht selbst ausgerüstet sind, darunter die Absicherung der Infrastruktur, die Erkennung von Bedrohungen auf Netzwerkebene, das Scannen nach Malware und Firewall-Regeln, die greifen, bevor eine Anfrage überhaupt WordPress erreicht. Das lässt sich nicht mit einem Plugin nachbilden. Entweder ist es auf Infrastruktur-Ebene vorhanden oder nicht.

Das Problem ist, dass Hosting-Unternehmen sehr unterschiedlich damit umgehen. Einige haben eigene Sicherheitsteams, arbeiten aktiv mit Forschern zusammen, die Schwachstellen aufdecken, und haben klare Verfahren für den Umgang mit Vorfällen. Andere haben im Grunde nichts davon und haben ihre Verträge entsprechend gestaltet.

Wenn Sie einen Host bewerten, lautet die Frage: Wie hoch ist die Verfügbarkeit, wie schnell ist er, was kostet er? Das Thema Sicherheit kommt kaum zur Sprache. Das muss sich ändern.

Eine bessere Reihe von Fragen:

- Bietet der Host eine Webanwendungs-Firewall an?

- Führen sie Malware-Scans durch?

- Was passiert, wenn eine Kundenwebsite infiziert wird: Wer macht was und wie schnell?

- Haben sie Beziehungen zu Sicherheitsunternehmen, die sie frühzeitig vor neuen Bedrohungen warnen?

Der letzte Punkt ist besonders wichtig, denn wenn eine größere Sicherheitslücke auftritt, erfahren die Hosts, die über solche Beziehungen verfügen, schnell davon und können reagieren. Diejenigen, die diese Beziehungen nicht haben, warten einfach ab, welche ihrer Kunden betroffen sind.

Hier ist ein praktischer Test, den Sie jetzt gleich durchführen sollten.

Kontaktieren Sie Ihren Hosting-Anbieter und teilen Sie ihm mit, dass die Website eines Kunden gehackt wurde. Sagen Sie nicht, dass es sich um einen Test handelt. Beobachten Sie einfach, was passiert. Wie schnell reagieren sie, wie sehen ihre nächsten Schritte aus, verfügen sie über geeignete Prozesse usw.? Wenn ihre Reaktionszeit drei Tage beträgt und ihr Prozess im Wesentlichen aus „Viel Glück“ besteht, erfahren Sie etwas Wichtiges, bevor Sie sie wirklich brauchen.

3. Fünf Stunden reichen nicht aus, um nur ein Plugin zu aktualisieren.

Die Statistik, die in der Diskussion am meisten Eindruck hinterließ: Die durchschnittliche Zeitspanne zwischen der Offenlegung einer WordPress-Sicherheitslücke und dem ersten aktiven Exploit-Versuch beträgt mittlerweile etwa fünf Stunden.

Überlegen Sie, was das in der Praxis für eine Agentur bedeutet. Ein Plugin-Entwickler veröffentlicht um Mitternacht einen Sicherheitspatch. Um fünf Uhr morgens suchen automatisierte Bots bereits nach Websites, auf denen noch die anfällige Version läuft. Wenn Sie fünfzig Kundenwebsites verwalten und Updates manuell überprüfen, bevor Sie sie veröffentlichen, oder schlimmer noch, auf die Genehmigung durch die Kunden warten, sind Sie schon im Rückstand, bevor Sie Ihren Arbeitstag überhaupt begonnen haben. Multiplizieren Sie das mit Ihrem gesamten Portfolio, und das Risiko ist erheblich.

Dies ist eine grundlegend andere Situation als noch vor einigen Jahren. Früher hatte man einige Tage, vielleicht eine Woche Zeit, um Updates zu installieren, bevor der eigentliche Angriffstraffic eintraf. Dieses Zeitfenster gibt es nicht mehr. Die Bots sind jetzt schneller, es gibt mehr davon, und sie werden zunehmend durch KI unterstützt, was bedeutet, dass sie nicht nur schneller sind, sondern auch intelligenter bei der Zielauswahl.

Die unangenehme Konsequenz daraus ist, dass manuelle Update-Workflows, so sorgfältig sie auch verwaltet werden, allein nicht mehr als Strategie zum Management von WordPress-Sicherheitslücken ausreichen. Updates sind nach wie vor wichtig. Aber wenn Sie ein Update installieren, ist das Sicherheitsrisiko bereits aufgetreten.

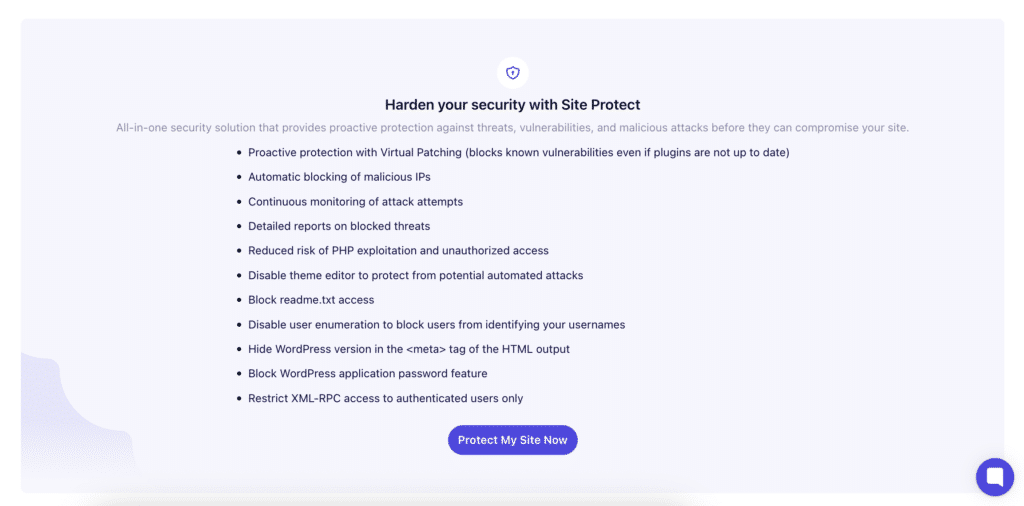

Dies deutet darauf hin, dass eine Form der automatisierten Schadensbegrenzung erforderlich ist, die nicht davon abhängt, dass Sie wach sind und vor einem Bildschirm sitzen. Ob dies nun virtuelles Patching durch einen Sicherheitsdienst wie WP UmbrellaSite Protect (das von PatchStack unterstützt wird), WAF-Regeln auf Infrastrukturebene, die bekannte Exploit-Muster blockieren, oder etwas anderes – der Punkt ist, dass der Update-Zyklus mit menschlicher Beteiligung nicht die einzige Verteidigungslinie sein kann.

Die Agenturen, die am meisten zu kämpfen haben werden, sind diejenigen, die ihre Sicherheitsstrategie ausschließlich darauf aufgebaut haben, „immer auf dem neuesten Stand zu bleiben“. Das war früher ausreichend. Heute ist es das nicht mehr.

4. Ihre Backups sind wahrscheinlich weniger zuverlässig, als Sie denken.

Niemand sagt das gerne, aber das Thema Backup muss in dieser Branche ehrlicher diskutiert werden.

Die Standardannahme lautet: Es gibt Backups, also sind wir abgesichert. Die Realität sieht jedoch anders aus, wenn Agenturen Daten wiederherstellen müssen. Backup-Plugins erstellen häufig unvollständige Archive, was man oft erst bemerkt, wenn man sie verwenden möchte. Dann ist es jedoch schon zu spät, um noch etwas daran zu ändern.

Es stellt sich auch die Frage, wo Backups gespeichert werden. Die Speicherung auf demselben Server wie die Website selbst ist ein Single Point of Failure. Die Speicherung beim selben Hosting-Anbieter, selbst auf einer anderen Infrastruktur, stellt immer noch ein Risiko dar, wenn der Anbieter von einem schwerwiegenden Zwischenfall betroffen ist. Brände in Rechenzentren kommen vor. Unternehmen gehen in Konkurs. Daher sind externe, geografisch getrennte Backups keine Paranoia, sondern einfach die richtige Vorgehensweise.

Und dann gibt es noch ein Problem, über das niemand spricht: Malware im Backup selbst. Wenn eine Website vor der Sicherung kompromittiert wurde, wird sie durch die Wiederherstellung aus dem Backup erneut infiziert.

Die Fragen, die Agenturen ihrem Hosting- oder Backup-Anbieter stellen müssen

- Wo werden die Backups gespeichert?

- Befinden sie sich auf einem separaten Server, in einem separaten Rechenzentrum oder bei einem völlig anderen Anbieter?

- Wie lange werden sie aufbewahrt?

- Werden sie auf Malware gescannt, bevor sie für die Wiederherstellung verfügbar gemacht werden?

Testen Sie anschließend die Wiederherstellung. Wählen Sie eine nicht kritische Website aus, führen Sie eine Wiederherstellung in einer Staging-Umgebung durch und überprüfen Sie, ob die wiederhergestellte Website vollständig und funktionsfähig ist. Die meisten Agenturen haben dies noch nie getan. Die meisten würden mindestens eine Sache finden, die nicht wie erwartet funktioniert.

Noch etwas ist erwähnenswert: Wenn etwas schief geht, ist eine vollständige Wiederherstellung der Website fast nie erforderlich. Ein fehlerhaftes Plugin-Update erfordert nicht die Rücksetzung der gesamten Datenbank und aller Website-Dateien. Oftmals müssen Sie nur den Plugin-Ordner wiederherstellen oder in einigen Fällen lediglich das betreffende Plugin neu installieren. Wenn Sie zu drastischen Maßnahmen greifen, weil dies die einzige Wiederherstellungsoption ist, die Sie geübt haben, liegt das Problem in Ihrer Konfiguration und nicht in der Website.

5. Beschränken Sie den Administratorzugriff und nehmen Sie Passwörter ernst

Der häufigste Einstiegspunkt für gehackte WordPress-Seiten ist kein ausgeklügelter Exploit. Es ist ein kompromittiertes Admin-Konto. Meistens liegt das daran, dass jemand ein schwaches Passwort benutzt, ein Passwort von einem anderen Dienst wiederverwendet, der gehackt wurde, oder weil sein Gerät oder Browser kompromittiert wurde und seine Session-Cookies abgegriffen wurden.

Diese Sitzungscookies werden übrigens aktiv gekauft und verkauft. Es gibt Marktplätze im Dark Web, auf denen man direkten Zugriff auf WP-Admin-Konten kaufen kann. Angreifer versuchen nicht immer, sich mit Brute-Force-Angriffen Zugang zu verschaffen. Manchmal kaufen sie sich einfach den Schlüssel.

Wenn Sie einem Kunden ein Administratorkonto übergeben, vergrößern Sie Ihre Angriffsfläche. Dieser Kunde hat vielleicht eine großartige Website. Möglicherweise hat er jedoch schlechte Sicherheitspraktiken auf seinen Geräten und Konten, und Sie haben keinen Einblick darin. Bei einem Portfolio von dreißig oder vierzig Kunden ist die Wahrscheinlichkeit, dass mindestens einer von ihnen ein kompromittiertes Gerät oder ein wiederverwendetes Passwort aus einer alten Datenpanne hat, nicht gering.

Beschränken Sie den Administratorzugriff für Kunden, wo immer dies möglich ist. Die meisten Kunden benötigen ihn nicht und möchten auch nicht die damit verbundene Verantwortung tragen. Für alle, die über Administratorzugriff verfügen, verlangen Sie eine Zwei-Faktor-Authentifizierung. Dies ist keine Option, sondern eine Bedingung für die Geschäftsbeziehung. Und setzen Sie mindestens für Ihr eigenes Team die Verwendung eines Passwort-Managers durch: starke, einzigartige Passwörter für jede Website, ohne Ausnahmen.

Ein Tipp aus dem Webinar, den Sie leicht an Ihre Kunden weitergeben können: Denken Sie nicht mehr in Passwörtern, sondern in Passphrasen. Ein Satz ist leichter zu merken als eine zufällige Zeichenfolge und aufgrund seiner Länge deutlich schwieriger zu knacken. „Mein Hund hasst Montagmorgen im November“ ist sowohl einprägsam als auch in keinem Wörterbuch mit gängigen Passwörtern zu finden.

Der andere Punkt ist die Einarbeitung. Sicherheitsgespräche sollten nicht erst dann geführt werden, wenn etwas schief geht. Wenn Sie einen neuen Kunden gewinnen und ihm erklären, dass er eine Online-Präsenz haben wird, die innerhalb weniger Minuten nach der Veröffentlichung von Bots gescannt wird. Das verändert die Sichtweise darauf, wozu ein Wartungsplan dient. Es geht nicht um Upselling. Es geht darum, die Realität dessen zu erklären, was es bedeutet, eine Website zu haben.

6. Der Einfluss von KI auf die Sicherheit von WordPress im Jahr 2026 und darüber hinaus

Wir beendeten das Gespräch mit einer Frage zum Thema KI. Die Anzahl der Berichte über Sicherheitslücken in WordPress hat bereits ein Ausmaß erreicht, das vor einigen Jahren noch undenkbar gewesen wäre. Laut Oliver gab es allein im Januar 2026 mehr Berichte als im gesamten Jahr 2022. Dies ist zum Teil auf KI-gestützte Sicherheitsforschung zurückzuführen, was eine positive Entwicklung ist. Allerdings stehen dieselben Tools auch Angreifern zur Verfügung.

Das Szenario, das sich bereits abzeichnet: Automatisierte Agenten, die eine Aufgabe erhalten: Schwachstellen finden, ausnutzen, Geld sammeln und Bericht erstatten. Sie werden einfach laufen gelassen. Keine menschliche Kontrolle. Die Hürde, um Angreifer zu werden, ist fast auf null gesunken, und das Ausmaß, in dem Angriffe gestartet werden können, ist im Grunde unbegrenzt.

Gleichzeitig wird WordPress als Plattform immer komplexer. Agenturen, die KI zum Vibe-Coding benutzerdefinierter Plugins einsetzen, Headless-Setups mit React-Frontends, die auf WordPress-Backends aufsetzen, und Node.js-Abhängigkeiten, die in einen ehemals einfachen PHP-Stack integriert wurden – all dies vergrößert die Angriffsfläche in einer Weise, für die herkömmliche WordPress-Sicherheitstools nicht ausgelegt sind.

Das bedeutet jedoch nicht, dass Sie in Panik geraten müssen. Wenn Sie jedoch Sicherheit bisher nur als Nebensache betrachtet oder als etwas angesehen haben, das Sie bereits geregelt haben, wird 2026 ein schwieriges Jahr für Sie werden. Bleiben Sie auf dem Laufenden, denken Sie in mehreren Ebenen und machen Sie sich mit Ihrem Notfallplan vertraut, bevor Sie ihn brauchen – dann sind Sie besser vorbereitet als die meisten anderen.

Zusammenfassend

- Machen Sie sich mit Ihrem Notfallplan vertraut, bevor etwas schiefgeht.

- Testen Sie die Reaktion Ihres Hosts, bevor Sie sich in einer Krisensituation befinden.

- Überprüfen Sie, ob Ihre Backups funktionieren und das enthalten, was Sie erwarten.

- Sichern Sie den Administratorzugriff und nehmen Sie Passwörter ernst.

- Und hören Sie auf, Sicherheit als abgeschlossenes Projekt zu betrachten.

Wenn Sie all das tun, tun Sie mehr als die meisten anderen, um Ihre WordPress-Seiten sicher zu machen, und das wird sich zeigen.

Häufig gestellte Fragen zur Sicherheit Ihrer Websites

Mindestens einmal im Monat, aber sinnvoller ist eine kontinuierliche Überwachung statt regelmäßiger Audits. Da die durchschnittliche Zeit bis zur Ausnutzung neuer WordPress-Sicherheitslücken derzeit bei etwa fünf Stunden liegt, sind monatliche Überprüfungen zu langsam, um aktive Bedrohungen zu erkennen. Eine automatisierte Überwachung, die Sicherheitslücken sofort nach ihrer Bekanntgabe meldet, entspricht eher den tatsächlichen Anforderungen bei der Verwaltung mehrerer Websites.

Eine Web Application Firewall (WAF) arbeitet auf Netzwerk- oder Serverebene und filtert bösartigen Datenverkehr, bevor er Ihre WordPress-Installation erreicht. Ein Sicherheits-Plugin läuft innerhalb von WordPress selbst, was bedeutet, dass es erst dann aktiv wird, wenn eine Anfrage bereits eingegangen ist. Für Agenturen, die mehrere Websites verwalten, bietet ein Hosting mit WAF einen grundlegenden Schutz, den kein Plugin bieten kann, da es weiter oben in der Kette angesiedelt ist.

Virtuelles Patching wendet eine Schutzregel an, sobald eine Schwachstelle bekannt wird, und schützt Websites, bevor ein Update verfügbar ist oder angewendet wird. Updates sind nach wie vor wichtig und sollten weiterhin durchgeführt werden, aber da Exploits mittlerweile innerhalb weniger Stunden nach Bekanntwerden einer Schwachstelle auftauchen, ist automatisierter Schutz die Ebene, die Websites in der Zeitspanne zwischen der Veröffentlichung einer Schwachstelle und der Bereitstellung des Fixes schützt.