[Récapitulatif des discussions de l'agence] Comment sécuriser vos sites WordPress

Apprenez à sécuriser vos sites WordPress lorsque vous gérez plusieurs sites clients, depuis les sauvegardes et l'hébergement jusqu'à l'accès administrateur et les menaces liées à l'IA.

Cet article explique comment sécuriser vos sites WordPress lorsque vous gérez plusieurs sites clients. Principaux thèmes abordés : pourquoi la sécurité est un processus continu et non une configuration ponctuelle, ce que vous devez exiger de votre hébergeur, le délai de cinq heures entre la divulgation d'une vulnérabilité et son exploitation active, pourquoi vos sauvegardes peuvent être moins fiables que vous ne le pensez, et comment l'IA va changer le paysage des attaques pour les agences WordPress en 2026.

Gérer la sécurité d'un seul site WordPress est faisable. Mais la gérer pour des dizaines de sites clients, chacun avec divers plugins et thèmes, et plusieurs clients ayant différents niveaux de connaissances techniques, est un tout autre problème. L'exposition est multipliée, la marge d'erreur est plus faible et les conséquences d'un site compromis peuvent se répercuter sur tout ce dont vous êtes responsable.

Nous avons récemment réuni deux des esprits les plus brillants en matière de sécurité WordPress, Oliver Sild de Patchstack et Ben Gabler de Hosting.com, pour discuter de ce à quoi ressemblera la gestion de la sécurité pour les agences en 2026. À eux deux, ils ont vu à peu près toutes les façons dont un site WordPress peut mal tourner, et surtout, comment les risques s'accumulent lorsque vous essayez de sécuriser vos sites WordPress à grande échelle.

Cette conversation nous a plutôt permis de prendre conscience de la réalité. Ils nous ont expliqué comment les agences devraient envisager la sécurité, où se situent les lacunes, quel est le rôle de l'IA dans la sécurité WordPress et ce qui nous attend, mais auquel aucun d'entre nous n'est vraiment préparé.

Comment sécuriser vos sites WordPress

1. Cessez de considérer la sécurité comme quelque chose que vous accomplissez.

La première question que nous avons posée était la suivante : que signifie « suffisamment sécurisé » pour une agence qui gère simultanément des dizaines, voire des centaines de sites clients ?

La réponse était que la question elle-même posait problème. Dès lors que vous pensez avoir atteint un niveau de sécurité « suffisant », vous cessez d'y prêter attention, et c'est là que les choses dérapent. La sécurité n'est pas un état que l'on atteint. Elle s'apparente davantage à une habitude ou à une pratique, comme tenir sa comptabilité ou effectuer des sauvegardes de sites. Ce n'est pas quelque chose que l'on fait une seule fois.

Cela semble évident, jusqu'à ce que l'on observe le fonctionnement de la plupart des agences. Elles installent un plugin de sécurité, configurent éventuellement quelques règles de pare-feu basiques, puis considèrent mentalement que la « sécurité » est réglée. Le plugin est là. La case est cochée. On part du principe que, sauf en cas de panne, tout va bien.

C'est cette hypothèse qui cause des problèmes aux agences. Le paysage des menaces n'est pas statique. De nouvelles vulnérabilités apparaissent constamment. Les pirates s'adaptent plus rapidement que la plupart des agences ne peuvent le suivre. La seule façon de sécuriser vos sites WordPress à long terme est de considérer la sécurité comme une maintenance continue, et non comme une configuration ponctuelle.

La version pratique de cette recommandation est ennuyeuse, mais vraie : gardez tout à jour, sachez ce qui est installé sur les sites de vos clients et ne laissez pas les mises à jour de sécurité prendre du retard parce que vous avez peur de causer des dommages. Cette appréhension est compréhensible, mais ce n'est pas une stratégie de sécurité.

2. Votre hébergeur a plus de responsabilités que vous ne le pensez, mais vous devez les lui demander.

L'un des fils de discussion les plus intéressants portait sur la question de la responsabilité lorsque quelque chose tourne mal. Les agences rejettent la faute sur les clients ou l'hébergeur. Les clients rejettent la faute sur les agences. Et les conditions d'utilisation de l'hébergeur stipulent généralement que ce n'est pas leur problème.

En réalité, la sécurité au niveau de l'hébergement couvre des aspects que la plupart des agences ne sont pas en mesure de gérer elles-mêmes, notamment le renforcement de l'infrastructure, la détection des menaces au niveau du réseau, l'analyse des logiciels malveillants et les règles de pare-feu qui s'appliquent avant même qu'une requête n'atteigne WordPress. Ce n'est pas quelque chose que l'on peut reproduire avec un plugin. Soit cela existe au niveau de l'infrastructure, soit cela n'existe pas.

Le problème est que les sociétés d'hébergement varient énormément dans la manière dont elles prennent cela au sérieux. Certaines disposent d'équipes dédiées à la sécurité, entretiennent des relations actives avec des chercheurs en vulnérabilité et ont mis en place des processus clairs de réponse aux incidents. D'autres n'ont pratiquement rien et ont rédigé leurs contrats en conséquence.

Lorsque vous évaluez un hébergeur, la conversation se déroule ainsi : quel est le temps de disponibilité, quelle est la vitesse, quel est le coût ? La sécurité n'est pratiquement jamais abordée. Cela doit changer.

Une meilleure série de questions :

- L'hébergeur fournit-il un pare-feu pour les applications Web ?

- Est-ce qu'ils font des analyses anti-malware ?

- Que se passe-t-il si le site d'un client est infecté : qui fait quoi, et à quelle vitesse ?

- Ont-ils des relations avec des sociétés de sécurité qui les alertent rapidement en cas de menaces émergentes ?

Ce dernier point est important, car lorsqu'une vulnérabilité majeure survient, les hébergeurs qui ont établi ces relations s'en rendent compte rapidement et peuvent agir. Ceux qui ne l'ont pas fait attendent simplement de voir lesquels de leurs clients seront touchés.

Voici un test pratique qui vaut la peine d'être fait dès maintenant.

Contactez votre hébergeur et informez-le qu'un site client a été piraté. Ne dites pas qu'il s'agit d'un test. Observez simplement ce qui se passe. À quelle vitesse réagissent-ils, quelles sont leurs prochaines étapes, vérifiez s'ils ont mis en place un processus adéquat, etc. Si leur temps de réponse est de trois jours et que leur processus se résume essentiellement à « bonne chance », cela vous donne une indication importante avant que vous n'ayez réellement besoin d'eux.

3. Cinq heures ne suffisent pas pour mettre à jour un plugin.

La statistique qui a le plus marqué les esprits lors de la conversation : le délai moyen entre la divulgation d'une vulnérabilité WordPress et la première tentative d'exploitation active est désormais d'environ cinq heures.

Réfléchissez à ce que cela signifie concrètement pour une agence. Un développeur de plugins publie un correctif de sécurité à minuit. À cinq heures du matin, des robots automatisés recherchent déjà les sites qui utilisent encore la version vulnérable. Si vous gérez cinquante sites clients et que vous vérifiez manuellement les mises à jour avant de les déployer, ou pire, que vous attendez que les clients les approuvent, vous êtes déjà en retard avant même d'avoir commencé votre journée. Multipliez cela par l'ensemble de votre portefeuille et l'exposition est considérable.

La situation est fondamentalement différente de celle qui prévalait il y a quelques années. Auparavant, vous disposiez de quelques jours, voire d'une semaine, pour appliquer les mises à jour avant que le trafic d'attaques ne commence réellement. Ce délai n'existe plus. Les bots sont désormais plus rapides, plus nombreux et de plus en plus assistés par l'IA, ce qui signifie qu'ils ne sont pas seulement plus rapides, mais aussi plus intelligents dans le choix de leurs cibles.

Cela implique malheureusement que les workflows de mise à jour manuelle, aussi soigneusement gérés soient-ils, ne suffisent plus à eux seuls comme stratégie de gestion des vulnérabilités WordPress. Les mises à jour restent importantes. Mais au moment où vous appliquez une mise à jour, la fenêtre d'exposition est déjà ouverte.

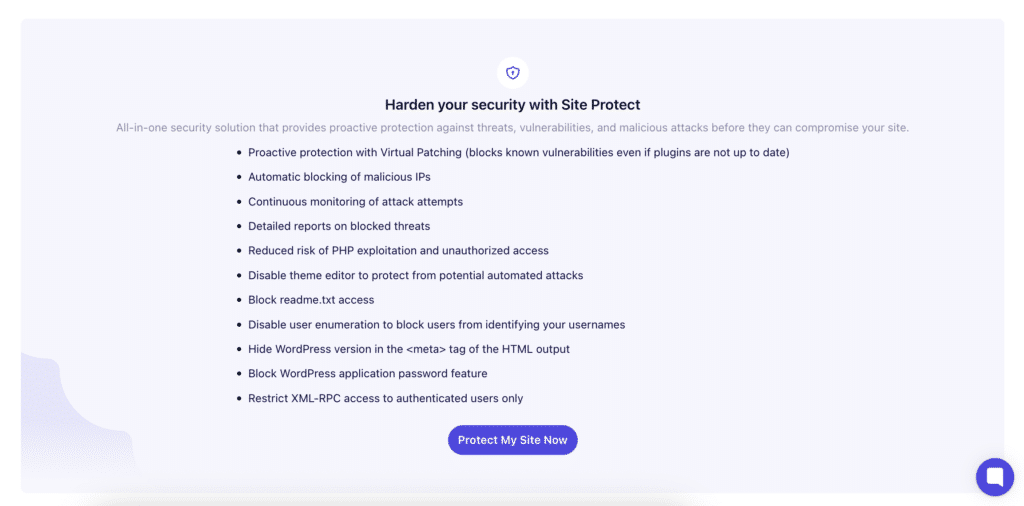

Cela souligne la nécessité d'une forme d'atténuation automatisée qui ne dépend pas du fait que vous soyez éveillé et devant un écran. Qu'il s'agisse d'un correctif virtuel via un service de sécurité tel que WP UmbrellaSite Protect (qui est alimenté par PatchStack), des règles WAF au niveau de l'infrastructure qui bloquent les modèles d'exploitation connus, ou autre chose, le fait est que le cycle de mise à jour humain ne peut pas être la seule ligne de défense.

Les agences qui auront le plus de difficultés sont celles qui ont entièrement fondé leur stratégie de sécurité sur le principe « nous restons à la pointe des mises à jour ». Cela suffisait auparavant. Ce n'est plus le cas aujourd'hui.

4. Vos sauvegardes sont probablement moins fiables que vous ne le pensez.

Personne n'aime le dire, mais il faut aborder le sujet de la sauvegarde avec plus de franchise dans ce secteur.

On part généralement du principe que les sauvegardes existent, donc que tout est sous contrôle. La réalité, d'après ce qui se passe lorsque les agences doivent restaurer des données, est plus compliquée. Les plugins de sauvegarde produisent souvent des archives incomplètes, et vous ne vous en rendez compte que lorsque vous essayez de les utiliser. À ce moment-là, il est trop tard pour faire quoi que ce soit.

Il y a également la question du lieu de stockage des sauvegardes. Les stocker sur le même serveur que le site lui-même constitue un point de défaillance unique. Les stocker chez le même hébergeur, même sur une infrastructure différente, vous expose toujours à un risque en cas d'incident majeur chez ce dernier. Les incendies de centres de données, ça arrive. Les entreprises font faillite. Par conséquent, les sauvegardes hors site, géographiquement séparées, ne relèvent pas de la paranoïa ; c'est simplement ainsi que cela devrait fonctionner.

Et puis, il y a un problème dont personne ne parle : les logiciels malveillants présents dans la sauvegarde elle-même. Si un site a été compromis avant la sauvegarde, la restauration à partir de celle-ci ne fait que réinfecter le site.

Les questions que les agences doivent poser à leur hébergeur ou fournisseur de sauvegarde

- Où sont stockées les sauvegardes ?

- Sont-ils sur un serveur distinct, dans un centre de données distinct, chez un fournisseur distinct ?

- Combien de temps sont-ils conservés ?

- Sont-ils analysés à la recherche de logiciels malveillants avant d'être mis à disposition pour restauration ?

Ensuite, testez une restauration. Choisissez un site non critique, effectuez une restauration dans un environnement de test et vérifiez que la copie restaurée est fonctionnelle et complète. La plupart des agences n'ont jamais fait cela. La plupart d'entre elles constateraient qu'au moins un élément ne fonctionne pas comme prévu.

Une dernière chose mérite d'être mentionnée : lorsqu'un problème survient, une restauration complète du site n'est presque jamais nécessaire. Une mise à jour incorrecte d'un plugin ne nécessite pas de restaurer l'intégralité de la base de données et tous les fichiers du site. Souvent, il suffit de restaurer le dossier des plugins ou, dans certains cas, de réinstaller le plugin concerné. Recourir à la solution radicale parce que c'est la seule option de restauration que vous connaissez est un problème lié à la façon dont vous avez configuré les choses, et non un problème lié au site.

5. Limitez l'accès administrateur et prenez les mots de passe au sérieux

Le point d'entrée le plus courant pour les sites WordPress piratés n'est pas une faille sophistiquée. Il s'agit plutôt d'un compte administrateur compromis. En général, cela s'explique par l'utilisation d'un mot de passe faible, la réutilisation d'un mot de passe provenant d'un autre service qui a été piraté, ou encore parce que l'appareil ou le navigateur de l'utilisateur a été compromis et que ses cookies de session ont été récupérés.

Ces cookies de session, soit dit en passant, sont activement achetés et vendus. Il existe des marchés sur le dark web où vous pouvez acheter un accès direct aux comptes administrateur WP. Les pirates ne recourent pas toujours à la force brute pour s'introduire dans les systèmes. Parfois, ils achètent simplement la clé.

Lorsque vous confiez un compte administrateur à un client, vous élargissez votre surface d'attaque. Ce client dispose peut-être d'un excellent site web, mais ses pratiques en matière de sécurité sur ses appareils et ses comptes sont peut-être déplorable, et vous n'avez aucune visibilité sur tout cela. Sur un portefeuille de trente ou quarante clients, les chances qu'au moins l'un d'entre eux ait un appareil compromis ou un mot de passe réutilisé provenant d'une ancienne violation de données ne sont pas négligeables.

Limitez autant que possible l'accès administrateur des clients. La plupart des clients n'en ont pas besoin et ne souhaitent pas en assumer la responsabilité. Pour toute personne disposant d'un accès administrateur, exigez une authentification à deux facteurs. Ce n'est pas facultatif, c'est une condition sine qua non de la relation. Et imposez au minimum l'utilisation d'un gestionnaire de mots de passe à votre propre équipe : des mots de passe forts et uniques pour chaque site, sans exception.

Une astuce tirée du webinaire facile à transmettre aux clients : cessez de penser en termes de mots de passe et commencez à penser en termes de phrases de passe. Une phrase est plus facile à mémoriser qu'une chaîne de caractères aléatoire, et elle est beaucoup plus difficile à pirater en raison de sa longueur. « Mon chien déteste les lundis matins en novembre » est à la fois facile à mémoriser et ne figure dans aucun dictionnaire de mots de passe courants.

L'autre élément est l'intégration. Les discussions sur la sécurité ne doivent pas attendre qu'un problème survienne. Lorsque vous accueillez un nouveau client et que vous lui expliquez qu'il est sur le point d'avoir une présence en ligne qui sera scannée par des robots quelques minutes après sa mise en ligne. Cela redéfinit l'objectif d'un plan de maintenance. Il ne s'agit pas de vendre plus, mais d'expliquer la réalité de ce que signifie avoir un site web.

6. L'impact de l'IA sur la sécurité de WordPress en 2026 et au-delà

Nous avons terminé la conversation par une question sur l'IA. Le volume des rapports de vulnérabilité WordPress atteint déjà un niveau qui aurait semblé inimaginable il y a quelques années. Selon Oliver, le mois de janvier 2026 à lui seul a enregistré plus de rapports que toute l'année 2022. Cela s'explique en partie par la recherche en matière de sécurité assistée par l'IA, ce qui est une bonne chose. Mais les mêmes outils sont à la disposition des pirates.

Le scénario qui commence déjà à se dessiner : des agents automatisés auxquels on confie une tâche : trouver des vulnérabilités, les exploiter, collecter de l'argent et faire rapport. Ils sont simplement laissés à eux-mêmes. Aucun contrôle humain. Les obstacles pour devenir un attaquant ont pratiquement disparu, et l'ampleur des attaques pouvant être lancées est pratiquement illimitée.

Dans le même temps, WordPress devient une plateforme de plus en plus complexe. Les agences qui utilisent l'IA pour coder des plugins personnalisés, les configurations headless avec des interfaces React reposant sur des backends WordPress et les dépendances Node.js intégrées à ce qui était autrefois une pile PHP simple, tout cela élargit la surface d'attaque d'une manière que les outils de sécurité WordPress traditionnels ne sont pas conçus pour gérer.

Cela ne signifie pas pour autant qu'il faille céder à la panique. Mais si vous avez toujours considéré la sécurité comme une question secondaire, ou comme quelque chose que vous avez déjà réglé, 2026 sera une année difficile. Restez à jour, pensez en termes de couches et connaissez votre plan d'intervention en cas d'incident avant d'en avoir besoin, et vous vous en sortirez mieux que la plupart des autres.

En résumé

- Connaissez votre plan d'urgence avant qu'un problème ne survienne.

- Testez la réaction de votre hôte avant de vous retrouver en situation de crise.

- Vérifiez que vos sauvegardes fonctionnent et contiennent bien ce que vous pensez qu'elles contiennent.

- Verrouillez l'accès administrateur et prenez les mots de passe au sérieux.

- Et cessez de considérer la sécurité comme un projet achevé.

Si vous faites tout cela, vous en faites plus que la plupart des gens pour sécuriser vos sites WordPress, et cela se verra.

FAQ sur la sécurisation de vos sites web

Au minimum, une fois par mois, mais il est plus utile d'opter pour une surveillance continue plutôt que pour des audits périodiques. Le délai moyen d'exploitation des nouvelles vulnérabilités WordPress étant désormais d'environ cinq heures, les examens mensuels sont trop lents pour détecter les menaces actives. Une surveillance automatisée qui signale les vulnérabilités dès leur divulgation est plus adaptée aux besoins réels de la gestion de plusieurs sites.

Un pare-feu d'application Web (WAF) fonctionne au niveau du réseau ou du serveur, filtrant le trafic malveillant avant même qu'il n'atteigne votre installation WordPress. Un plugin de sécurité s'exécute à l'intérieur même de WordPress, ce qui signifie qu'il n'agit qu'après l'arrivée d'une requête. Pour les agences qui gèrent plusieurs sites, un hébergement incluant un WAF offre une couche de protection de base qu'aucun plugin ne peut reproduire, car il se situe plus en amont.

Le patch virtuel déploie une règle d'atténuation dès qu'une vulnérabilité est divulguée, protégeant ainsi les sites avant qu'une mise à jour ne soit disponible ou appliquée. Les mises à jour restent importantes et doivent toujours être effectuées, mais étant donné que les exploits surviennent désormais quelques heures seulement après la divulgation, l'atténuation automatisée est la couche qui protège les sites entre le moment où une vulnérabilité est rendue publique et celui où vous appliquez le correctif.