Sicheres WordPress-Hosting: Die Sicherheitsverantwortlichkeiten, die jeder Hosting-Anbieter im Jahr 2026 übernehmen sollte

Von WAF über Incident Response bis hin zu Care-Plänen: Wie WordPress-Hosting-Anbieter die Sicherheit in die Hand nehmen und 2026 eine neue Einnahmequelle erschließen können.

- Sicheres WordPress-Hosting bedeutet, dass Sie explizit Eigentümer der Infrastruktur-Ebene sind: WAF, DDoS-Schutz, Serverisolierung, Filterung auf Ursprungsebene und Offsite-Backup-Architektur mit Malware-Scan.

- Die durchschnittliche Zeit bis zur Ausnutzung einer neu bekannt gewordenen WordPress-Sicherheitslücke beträgt fünf Stunden. Hosting-Anbieter, die nicht an Echtzeit-Bedrohungsinformationsnetzwerke angeschlossen sind, haben strukturell einen Rückstand bei der Reaktionszeit.

- Ökosystembeziehungen und der aktive Austausch von Informationen mit Sicherheitsunternehmen sind ein bedeutender operativer Unterscheidungsfaktor für Hosting-Unternehmen.

- Backup bedeutet Sicherheit. Offsite-Speicherung, Malware-Scans vor der Wiederherstellung und selektive Wiederherstellungsoptionen sind heute Standard.

- Wenn Hosting-Anbieter ihre Dienste auf die Sicherheit auf Anwendungsebene ausweiten (Überwachung von Plugin-Schwachstellen oder virtuelles Patching), stärken sie die Betreuungspläne der Agenturen, anstatt mit ihnen zu konkurrieren.

- Die Verantwortung für die Sicherheit wird geteilt. Die Hosts sind für die Infrastruktur zuständig. Die Agenturen sind für die Anwendung und die Kundenbeziehungen zuständig. Der Fehlermodus besteht darin, dass beide Seiten davon ausgehen, dass die andere Seite sich darum kümmert.

Nach jedem größeren WordPress-Hack taucht in der Regel in einem Support-Ticket oder einem angespannten Kundengespräch die Frage auf: Wer hätte sich darum kümmern sollen?

Die ehrliche Antwort lautet: Niemand weiß das so genau. Agenturen gehen davon aus, dass Hosting-Anbieter für die Infrastruktur zuständig sind. Hosting-Anbieter gehen davon aus, dass Agenturen Updates und Zugriffskontrollen verwalten. Kunden gehen davon aus, dass alle anderen sich darum kümmern. Und in den Lücken zwischen diesen Annahmen werden Websites kompromittiert.

Die Ursache des Problems ist Unklarheit. Die Verantwortung wird nur übertragen, wenn sie ausdrücklich übernommen wird. Wenn ein Hosting-Unternehmen nicht klar definiert hat, wofür es verantwortlich ist, hat es aus praktischer Sicht überhaupt keine Verantwortung übernommen, unabhängig davon, was eine Agentur bei der Anmeldung angenommen hat.

Für Hosting-Anbieter ist das derzeit von großer Bedeutung. Denn die Frage, die Agenturen bei der Bewertung eines Hosting-Partners zunehmend stellen, betrifft nicht nur Geschwindigkeit oder Preis. Es ist viel einfacher:

Wenn etwas schief geht, stehen Sie dann zu uns?

Die Hosting-Anbieter, die diese Frage mit Ja beantworten und dies auch operativ untermauern können, haben die Nase vorn. Diejenigen, die dies nicht können, werden zu Posten, die Agenturen ersetzen wollen.

Wie sieht also sicheres WordPress-Hosting im Jahr 2026 aus?

1. Infrastruktursicherheit: Was ein sicherer WordPress-Host bieten sollte

Die Grundlage von allem ist die Infrastruktur, und hier gibt es die klarsten Eigentumsverhältnisse.

Agenturen sollten keine WAF-Regeln konfigurieren. Sie sollten keine Linux-Server absichern oder feststellen, ob eine Netzwerkanomalie ein DDoS-Angriff oder ein Traffic-Spike ist. Das ist nicht ihr Aufgabenbereich, und wenn dies unklar bleibt, ist das ein Zeichen dafür, dass ein Hosting-Anbieter sich nicht sorgfältig überlegt hat, was er verkauft.

Wie die Infrastruktur-Ebene aussieht, wenn sie richtig verwaltet wird:

Schutz auf Netzwerkebene: Eine Web Application Firewall ist kein Add-on. WAF-Abdeckung, OWASP Top 10-Schutz und DDoS-Abwehr sind im Jahr 2026 grundlegende Anforderungen. Da automatisierte Scan-Tools und KI-gesteuerte Exploits die Zeit zwischen der Offenlegung einer Schwachstelle und einem aktiven Angriff verkürzen, ist ein Hosting-Anbieter ohne diese Schutzebene keine praktikable Option für Agenturen, die Kundenwebsites in großem Umfang verwalten.

Filterung auf Ursprungsebene: Die Filterung am Netzwerkrand blockiert alles, was am Perimeter sichtbar ist. Die Analyse auf Ursprungsebene fügt dem, was durchkommt, Kontext hinzu. Mehrschichtige Abdeckung bedeutet, dass alles, was die erste Linie passiert, einer zweiten gegenübersteht. Ein einlagiger Ansatz ist keine tiefgreifende Verteidigung, sondern ein Single Point of Failure.

Serverisolierung: Ohne ordnungsgemäße Containerisierung wird eine kompromittierte Website zu einem Vektor für alle anderen Websites, die denselben Server nutzen. Hosting-Anbieter, die keine Lösung für die Isolierung ihrer Kunden gefunden haben, gefährden nicht nur einzelne Kunden, sondern das gesamte Portfolio ihrer Agentur.

Backup-Architektur: Sicherheit und Backup sind ein und dasselbe Thema. Backups, die auf demselben Server gespeichert sind wie die Website, die sie schützen, sind eine Belastung, die wie eine Versicherung wirkt, bis sie plötzlich wichtig wird. Ein geografisch verteilter Backup-Speicher außerhalb des Standorts ist der Standard. Ebenso wichtig ist das Scannen auf Malware vor der Wiederherstellung. Die Wiederherstellung aus einem Backup, das bereits vor dem Vorfall infiziert war, ist ein überraschend häufiger Fehler, den ein seriöser Hosting-Anbieter aktiv verhindern sollte.

Das zugrunde liegende Prinzip bei all dem: Agenturen existieren, um Websites zu erstellen und zu verwalten, nicht um Infrastruktur zu verwalten. Hosting-Anbieter, die die Infrastruktur zu einer Belastung für ihre Kunden machen, haben ihr eigenes Wertversprechen missverstanden.

2. Bedrohungsinformationen: Warum WordPress-Hosting-Anbieter Beziehungen innerhalb des Sicherheitsökosystems benötigen

Dies ist die Ebene, die Hosting-Anbieter, die Sicherheit ernst nehmen, von denen unterscheidet, die zwar die richtigen Tools gekauft haben, diese aber isoliert einsetzen.

Die Sicherheit von WordPress basiert auf einem Ökosystem. Schwachstellen werden von Forschern entdeckt, an Anbieter gemeldet, von Informationsplattformen verfolgt und oft innerhalb weniger Stunden ausgenutzt. Laut Patchstack beträgt die durchschnittliche Zeitspanne zwischen der Meldung einer Schwachstelle und ihrer aktiven Ausnutzung derzeit etwa fünf Stunden. Und dieses Zeitfenster wird von Jahr zu Jahr kleiner.

Ein Hosting-Anbieter, der gleichzeitig mit seinen Kunden von einem Zero-Day-Angriff erfährt, indem er online darüber liest, ist bereits im Rückstand. Der einzige Weg, dieser Entwicklung voraus zu sein, besteht darin, direkte Beziehungen zu den Unternehmen zu unterhalten, die im Bereich der Informationsbeschaffung des Ökosystems tätig sind.

Wie dies in der Praxis aussieht: gemeinsame Kommunikationskanäle mit Sicherheitsanbietern, direkte Verbindungen, wenn etwas Verdächtiges auftritt, und koordinierte Reaktion, wenn ein Zero-Day-Angriff erfolgt. Wenn ein kritischer Exploit auftaucht, können die Hosting-Anbieter mit Ökosystem-Beziehungen innerhalb einer Stunde reagieren. Im Gegensatz dazu reagieren diejenigen, die isoliert arbeiten, standardmäßig nur reaktiv. Sie reagieren auf dieselben öffentlichen Bekanntmachungen, die alle anderen auch lesen, was bedeutet, dass ihre Kunden denselben Risiken ausgesetzt sind wie die Kunden aller anderen.

Sicherheit ist heute kooperativ und nicht isoliert. Zero-Day-Angriffe zielen nicht auf bestimmte Hosting-Anbieter ab, sondern auf WordPress im großen Stil. Die Reaktion muss diesem Ausmaß entsprechen, was bedeutet, dass Hosting-Anbieter in die Netzwerke eingebunden sein müssen, in denen diese Informationen fließen.

3. WordPress-Notfallmaßnahmen: Wie sollten Sie vorgehen, wenn Websites ausfallen?

Infrastruktur und Bedrohungsinformationen sind vor einem Vorfall wichtig. Diese Ebene befasst sich mit dem, was während eines Vorfalls geschieht, und hier lässt sich der Unterschied zwischen Hosting-Anbietern, die sich ernsthaft mit Sicherheit auseinandersetzen, und solchen, die sie nur als Marketinginstrument betrachten, nicht mehr verbergen.

Der häufigste Fehler besteht darin, dass viele Hosting-Anbieter ihren Prozess zur Reaktion auf Vorfälle überhaupt nicht definiert haben. Wenn etwas schiefgeht, improvisieren sie, und Agenturen, die für den Lebensunterhalt ihrer Kunden verantwortlich sind, müssen auf Antworten warten, während die Uhr tickt.

Hosting-Anbieter, die dies ernst nehmen, bauen es im Voraus auf:

- Ein dokumentierter Notfallwiederherstellungsprozess mit einer getesteten Abfolge. Er sollte enthalten, was zuerst überprüft wird, wer intern was übernimmt, wie der voraussichtliche Zeitplan für die Lösung aussieht und welche Transparenz die Kunden während des gesamten Prozesses haben. Das Aufschreiben zwingt dazu, die schwierigen Fragen zu stellen, bevor sie unter Druck aufkommen.

- Wenn ein Vorfall eintritt, sollte der Hosting-Anbieter die betroffenen Kunden kontaktieren und nicht darauf warten, selbst kontaktiert zu werden. Anbieter, die an Sicherheitsinformationsnetzwerke angeschlossen sind, können durch proaktive Kundenkommunikation oft der öffentlichen Bekanntgabe ganz vorbeugen und den Behörden so ein Reaktionsfenster verschaffen, über das andere nicht verfügen.

- Selektive Wiederherstellung von Backups. Eine vollständige Wiederherstellung der Website ist selten erforderlich. Hosting-Anbieter, die in Tools für die granulare Wiederherstellung investiert haben, sparen Agenturen viel Zeit und verringern das Risiko, dass neben sauberen Daten auch Malware wiederhergestellt wird. Dazu muss die Backup-Architektur nicht nur unter dem Gesichtspunkt der Speicherung, sondern auch unter dem Gesichtspunkt der Wiederherstellung betrachtet werden.

Agenturen verwalten die Geschäfte anderer Leute. Wenn die Website eines Kunden ausfällt, brauchen sie einen Hosting-Partner, der den Wiederherstellungsprozess bereits durchdacht hat, der ihnen sagen kann, was passiert ist und wie der Zeitplan aussieht. Hosting-Anbieter, die das bieten können, sind nicht nur technisch kompetent. Sie sind wirklich nützliche Partner, und diese Besonderheit fördert die Kundenbindung zuverlässiger als jede Infrastrukturfunktion.

Bonus: WordPress-Wartungspläne als Einnahmequelle

Die Sicherheitsinfrastruktur bildet das Fundament. Für Hosting-Anbieter, die bereit sind, noch einen Schritt weiter zu gehen, bietet sich jedoch eine direkte Geschäftsmöglichkeit, die darauf aufbaut.

WordPress-bezogene Probleme wie veraltete Plugins, fehlgeschlagene Updates und Leistungseinbußen gehören zu den häufigsten Support-Anfragen, die Hosting-Anbieter bearbeiten. Der Großteil dieses Volumens ist reaktiv, unbezahlt und teuer in der Bearbeitung. Das gleiche Problem, das Support-Ressourcen beansprucht, ist auch dasjenige, für dessen proaktive Lösung Kunden bereit wären zu zahlen.

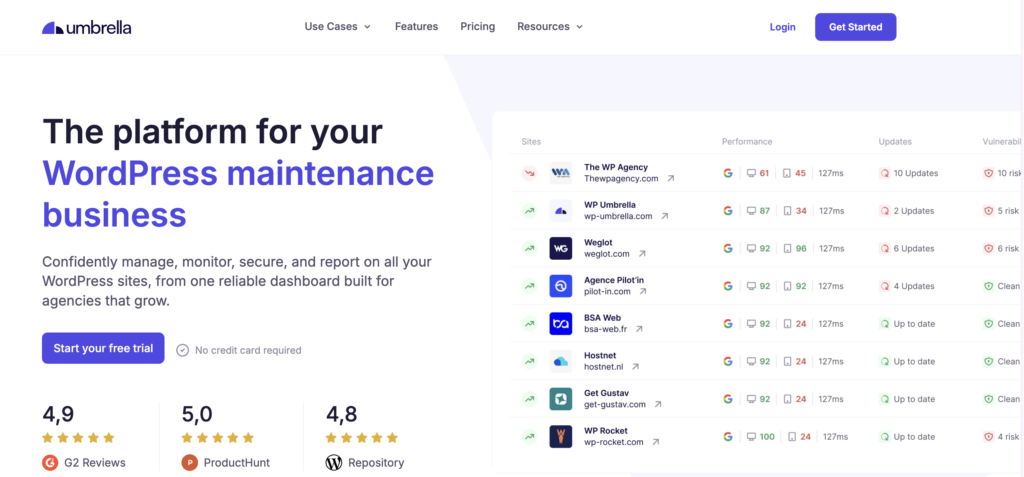

Einige Hosting-Anbieter haben diesen Wandel bereits vollzogen. Sie haben die Wartung von WordPress zu einem strukturierten, monetarisierten Serviceangebot gemacht, das ihre Hosting-Pakete ergänzt. Das Modell deckt die meisten Anforderungen von WordPress-Website-Betreibern ab, darunter Plugin-, Theme- und Core-Updates, Sicherheits- und Ausfallüberwachung, Offsite-Backups und regelmäßige Wartungsberichte.

Mit den richtigen Tools ist für die Einführung eines WordPress-Pflegedienstes weder eine Änderung der Hosting-Infrastruktur noch eine erhebliche Vorabinvestition erforderlich. Der Schlüssel liegt in einer Plattform, die die Website-Verwaltung zentralisiert, sichere Updates automatisiert, Offsite-Backups unabhängig von der Hosting-Umgebung durchführt und kundenorientierte Berichte erstellt, die Monat für Monat den Mehrwert verdeutlichen.

Für Hosting-Anbieter wird hier das Thema Sicherheit zu einem Wachstumsthema. Die Infrastruktur-Ebene schafft Vertrauen. Die Care-Plan-Ebene sorgt für wiederkehrende Einnahmen. Es handelt sich nicht um separate Produkte, sondern um eine natürliche Weiterentwicklung, und die Hosting-Anbieter, die diese miteinander verbunden haben, erschließen sich eine Einnahmequelle, die sich mit ihrem bestehenden Kundenstamm verbindet.

Das könnte Ihnen auch gefallen: Wie Hostnet über 2000 WordPress-Wartungspläne hinzugefügt und eine neue Einnahmequelle erschlossen hat.

Wie die WordPress-Sicherheit zwischen Host und Agentur aufgeteilt werden sollte

Hosting-Anbieter sind Eigentümer der Infrastruktur: Netzwerk- und Ursprungsschichten, Serverisolierung, Backup-Architektur, Bedrohungsinformationen und Reaktion auf Vorfälle. Agenturen sind Eigentümer der Anwendung: Plugin- und Theme-Verwaltung, Zugriffskontrolle für Administratoren, Kundenschulungen und Bereitstellung von Betreuungsplänen.

Der Fehler liegt nicht darin, dass eine Seite unverantwortlich handelt. Vielmehr gehen beide Seiten davon aus, dass die andere Seite dafür zuständig ist. Wenn eine Website gehackt wird und niemand genau weiß, wer dafür hätte sorgen müssen, ist das fast immer der Grund dafür.

Häufig gestellte Fragen zum sicheren WordPress-Hosting

Mindestens: eine Web Application Firewall (WAF), DDoS-Abwehr, Malware-Scans auf Serverebene, Isolierung der Mandanten zwischen gehosteten Websites und externe Backup-Speicherung mit Malware-Scan vor der Wiederherstellung. Darüber hinaus bieten seriöse Hosting-Anbieter auch Filterung auf Origin-Ebene, aktive Beziehungen zu Plattformen für Schwachstelleninformationen und dokumentierte Prozesse zur Reaktion auf Vorfälle. Wenn ein Hosting-Anbieter nicht klar erklären kann, was er auf jeder dieser Ebenen abdeckt, ist diese Unklarheit selbst ein Risikosignal.

Die WAF eines Hosting-Anbieters arbeitet auf Netzwerk- oder Serverebene und filtert den Datenverkehr, bevor er die Anwendung erreicht. Sie ist wirksam gegen allgemeine Angriffsmuster, kann jedoch nicht in die Anwendungslogik eines bestimmten Plugins hineinsehen. Lösungen auf Plugin-Ebene wie Patchstack arbeiten auf der Anwendungsebene und setzen gezielte Schutzmaßnahmen für bestimmte Plugin-Schwachstellen ein. Die robusteste Sicherheitsstrategie kombiniert beides: Schutz auf Netzwerkebene durch den Host und Schutz auf Anwendungsebene durch ein Tool wie Patchstack. Keines der beiden ersetzt das andere.

Indem sie ihre Sicherheitsstrategie explizit und überprüfbar machen, anstatt sie nur anzunehmen. Das bedeutet, dass sie klar definieren, wofür sie auf der Infrastrukturebene Verantwortung übernehmen, dass sie ihre Beziehungen zu Sicherheitsdienstleistern offenlegen und dass sie über einen dokumentierten Prozess zur Reaktion auf Vorfälle verfügen, den sie ihren Kunden erklären können, bevor etwas schiefgeht.