Hébergement WordPress sécurisé : les responsabilités en matière de sécurité que chaque hébergeur devrait assumer en 2026

De la WAF à la gestion des incidents en passant par les plans de maintenance, comment les hébergeurs WordPress peuvent prendre en main la sécurité et ouvrir une nouvelle source de revenus en 2026.

- Un hébergement WordPress sécurisé signifie posséder explicitement la couche infrastructure : WAF, protection DDoS, isolation des serveurs, filtrage au niveau de la couche d'origine et architecture de sauvegarde hors site avec analyse des logiciels malveillants.

- Le délai médian pour exploiter une vulnérabilité WordPress nouvellement divulguée est de cinq heures. Les fournisseurs d'hébergement qui ne sont pas connectés à des réseaux d'informations sur les menaces en temps réel sont structurellement en retard en termes de temps de réponse.

- Les relations au sein de l'écosystème et le partage actif d'informations avec les entreprises de sécurité constituent un facteur de différenciation opérationnel significatif pour les entreprises d'hébergement.

- La sauvegarde est synonyme de sécurité. Le stockage hors site, l'analyse des logiciels malveillants avant la restauration et les options de récupération sélective sont désormais la norme.

- Lorsque les fournisseurs d'hébergement étendent leurs services à la sécurité de la couche applicative (surveillance des vulnérabilités des plugins ou correctifs virtuels), ils renforcent les plans de maintenance des agences plutôt que de leur faire concurrence.

- La responsabilité en matière de sécurité est partagée. Les hôtes sont propriétaires de l'infrastructure. Les agences sont propriétaires de l'application et gèrent la relation avec le client. Le mode de défaillance consiste pour les deux parties à supposer que l'autre s'en charge.

Il y a une question qui revient souvent après chaque piratage majeur de WordPress, généralement dans un ticket d'assistance ou lors d'un appel tendu d'un client : qui était censé s'en occuper ?

La réponse honnête est que personne n'en est vraiment sûr. Les agences supposent que les hébergeurs s'occupent de l'infrastructure. Les hébergeurs supposent que les agences gèrent les mises à jour et le contrôle d'accès. Les clients supposent que tout le monde s'en occupe. Et dans les interstices entre ces suppositions, les sites web sont compromis.

Le problème vient de l'ambiguïté. La responsabilité ne se transfère que lorsqu'elle est explicitement acceptée. Si une société d'hébergement n'a pas clairement défini ce dont elle est responsable, alors d'un point de vue pratique, elle n'a pas du tout accepté cette responsabilité, peu importe ce qu'une agence a supposé lorsqu'elle s'est inscrite.

Cela revêt actuellement une grande importance pour les fournisseurs d'hébergement. En effet, la question que se posent de plus en plus les agences lorsqu'elles évaluent un partenaire d'hébergement ne concerne pas seulement la vitesse ou le prix. Elle est plus simple que cela :

Si quelque chose tourne mal, êtes-vous avec nous ?

Les fournisseurs d'hébergement qui peuvent répondre oui et le prouver sur le plan opérationnel prennent de l'avance. Ceux qui ne le peuvent pas deviennent des éléments que les agences envisagent de remplacer.

Alors, à quoi ressemblera l'hébergement WordPress sécurisé en 2026 ?

1. Sécurité de l'infrastructure : ce qu'un hébergeur WordPress sécurisé devrait offrir

Tout repose sur les infrastructures, et c'est là que la ligne de propriété est la plus claire.

Les agences ne devraient pas configurer les règles WAF. Elles ne devraient pas renforcer la sécurité des serveurs Linux ni déterminer si une anomalie réseau est une tentative de DDoS ou un pic de trafic. Ce n'est pas leur domaine, et laisser cette question ambiguë est le signe qu'un hébergeur n'a pas réfléchi attentivement à ce qu'il vend.

À quoi ressemble la couche infrastructurelle lorsqu'elle est correctement gérée :

Protection au niveau de la couche réseau : un pare-feu pour applications Web n'est pas un simple complément. La couverture WAF, la protection OWASP Top 10 et l'atténuation des attaques DDoS sont des exigences minimales en 2026. Avec les outils d'analyse automatisés et l'exploitation basée sur l'IA qui réduisent désormais le délai entre la divulgation d'une vulnérabilité et l'attaque active, un hébergeur qui ne dispose pas de cette couche n'est pas une option viable pour les agences qui gèrent des sites Web clients à grande échelle.

Filtrage au niveau de la couche d'origine : le filtrage en périphérie du réseau bloque ce qu'il peut voir à la périphérie. L'analyse au niveau de la couche d'origine ajoute du contexte à ce qui passe. Une couverture multicouche signifie que tout ce qui passe la première ligne est confronté à une deuxième. Une approche monocouche n'est pas une défense en profondeur, mais un point de défaillance unique.

Isolement des serveurs : sans une conteneurisation adéquate, un site compromis devient un vecteur vers tous les autres sites partageant ce serveur. Les hébergeurs qui n'ont pas résolu le problème de l'isolation des locataires ne mettent pas seulement en danger leurs clients individuels, mais aussi l'ensemble du portefeuille de leur agence.

Architecture de sauvegarde : sécurité et sauvegarde vont de pair. Les sauvegardes stockées sur le même serveur que le site qu'elles protègent constituent un risque qui ressemble à une assurance jusqu'au moment où elles deviennent importantes. Le stockage de sauvegarde hors site et géographiquement distribué est la norme. Le scan anti-malware avant la restauration est tout aussi important. La restauration à partir d'une sauvegarde déjà infectée avant l'incident est un mode de défaillance étonnamment courant, qu'un hébergeur honnête devrait activement prévenir.

Le principe sous-jacent à tout cela : les agences existent pour créer et gérer des sites web, pas pour gérer des infrastructures. Les hébergeurs qui font de l'infrastructure un fardeau dont leurs clients doivent se soucier ont mal compris leur propre proposition de valeur.

2. Renseignements sur les menaces : pourquoi les fournisseurs d'hébergement WordPress ont besoin de relations avec l'écosystème de sécurité

C'est ce qui distingue les fournisseurs d'hébergement qui prennent la sécurité au sérieux de ceux qui ont acheté les bons outils mais les utilisent de manière isolée.

La sécurité WordPress repose sur un écosystème. Les vulnérabilités sont découvertes par des chercheurs, divulguées aux fournisseurs, suivies par des plateformes de renseignement et exploitées, souvent en quelques heures. Selon Patchstack, le délai moyen entre la divulgation d'une vulnérabilité et son exploitation active est désormais d'environ cinq heures. Et ce délai diminue chaque année.

Un hébergeur qui découvre un zero-day en même temps que ses clients, en le lisant en ligne, est déjà en retard. La seule façon de garder une longueur d'avance est d'entretenir des relations directes avec les entreprises qui travaillent dans le domaine du renseignement au sein de l'écosystème.

Concrètement, cela se traduit par des canaux de communication partagés avec les fournisseurs de solutions de sécurité, des lignes directes en cas d'apparition d'un élément suspect et une réponse coordonnée en cas d'attaque zero-day. Lorsqu'une faille critique apparaît, les hébergeurs qui ont établi des relations au sein de l'écosystème peuvent agir en moins d'une heure. En revanche, ceux qui opèrent de manière isolée sont par défaut réactifs. Ils réagissent aux mêmes informations publiques que tout le monde, ce qui signifie que leurs clients sont exposés aux mêmes risques que les clients de leurs concurrents.

Aujourd'hui, la sécurité repose sur la collaboration, et non plus sur l'isolement. Les vulnérabilités zero-day ne ciblent pas des hébergeurs spécifiques, mais WordPress à grande échelle. La réponse doit être à la hauteur de cette ampleur, ce qui signifie que les hébergeurs doivent être connectés aux réseaux où circulent ces informations.

3. Réponse aux incidents WordPress : comment réagir lorsque les sites sont hors service ?

L'infrastructure et les renseignements sur les menaces sont importants avant un incident. Cette couche concerne ce qui se passe pendant un incident, et c'est là que l'écart entre les fournisseurs d'hébergement qui ont véritablement réfléchi à la sécurité et ceux qui la traitent comme un simple argument marketing devient impossible à cacher.

L'échec le plus courant est que de nombreux hébergeurs n'ont jamais défini leur processus de réponse aux incidents. Lorsqu'un problème survient, ils improvisent, et les agences qui gèrent les moyens de subsistance de leurs clients sont laissées dans l'attente de réponses tandis que le temps passe.

Les hébergeurs qui prennent cela au sérieux le mettent en place à l'avance :

- Un processus de reprise après sinistre documenté avec une séquence testée. Il doit inclure ce qui doit être vérifié en premier, qui s'occupe de quoi en interne, quel est le délai de résolution prévu et quelle est la visibilité dont disposent les clients tout au long du processus. Le fait de le mettre par écrit oblige à se poser les questions difficiles avant qu'elles ne se posent sous la pression.

- Lorsqu'un incident survient, le fournisseur d'hébergement doit contacter les clients concernés, sans attendre qu'ils le contactent. Les fournisseurs connectés à des réseaux de renseignements sur la sécurité peuvent souvent devancer complètement la divulgation publique grâce à une communication proactive avec les clients, ce qui donne aux agences un délai de réponse dont les autres ne disposent pas.

- Restauration sélective des sauvegardes. Une restauration complète du site est rarement nécessaire. Les hébergeurs qui ont investi dans des outils de restauration granulaire permettent aux agences de gagner un temps considérable et réduisent le risque de restaurer des logiciels malveillants en même temps que des données saines. Cela nécessite de réfléchir à l'architecture de sauvegarde en tenant compte de la récupération, et pas seulement du stockage.

Les agences gèrent les activités d'autres personnes. Lorsque le site d'un client tombe en panne, elles ont besoin d'un partenaire d'hébergement qui a déjà réfléchi au processus de récupération, qui peut leur expliquer ce qui se passe et leur donner un calendrier. Les fournisseurs d'hébergement qui peuvent offrir cela ne sont pas seulement compétents sur le plan technique. Ce sont des partenaires véritablement utiles, et cette distinction favorise la fidélisation de manière plus fiable que n'importe quelle caractéristique infrastructurelle.

Bonus : les plans d'entretien WordPress comme source de revenus

L'infrastructure de sécurité est la base. Mais pour les fournisseurs d'hébergement prêts à aller plus loin, il existe une opportunité commerciale directe qui s'ajoute à cela.

Les problèmes liés à WordPress, tels que les plugins obsolètes, les mises à jour échouées et la dégradation des performances, font partie des tickets d'assistance les plus courants traités par les hébergeurs. La plupart de ces demandes sont réactives, non rémunérées et coûteuses à traiter. Le même problème qui épuise les ressources d'assistance est également celui pour lequel les clients seraient prêts à payer afin qu'il soit géré de manière proactive.

Certains hébergeurs ont déjà opéré cette transition. Ils ont transformé la maintenance WordPress en un service structuré et monétisé, qui vient s'ajouter à leurs offres d'hébergement. Ce modèle couvre les besoins de la plupart des propriétaires de sites WordPress, notamment les mises à jour des plugins, des thèmes et du cœur WordPress, la surveillance de la sécurité et des temps d'indisponibilité, les sauvegardes hors site et les rapports de maintenance réguliers.

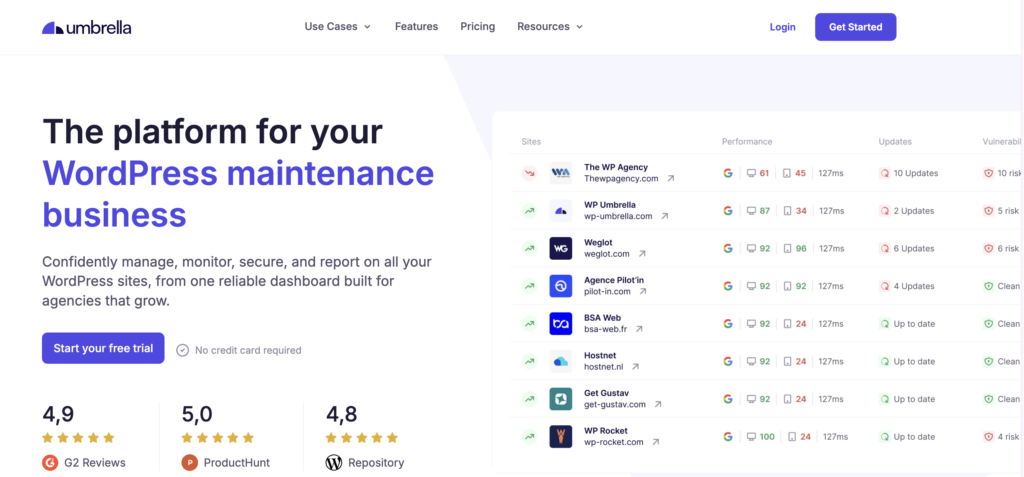

Avec les bons outils, le déploiement d'un service de maintenance WordPress ne nécessite pas de toucher à l'infrastructure d'hébergement ni de réaliser un investissement initial important. La clé réside dans une plateforme qui centralise la gestion du site, automatise les mises à jour sécurisées, gère les sauvegardes hors site indépendamment de l'environnement d'hébergement et génère des rapports destinés aux clients qui communiquent la valeur ajoutée mois après mois.

Pour les fournisseurs d'hébergement, c'est là que la question de la sécurité devient une question de croissance. La couche infrastructure gagne la confiance. La couche plan de maintenance génère des revenus récurrents. Il ne s'agit pas de produits distincts, mais d'une progression naturelle, et les fournisseurs d'hébergement qui les ont reliés entre eux ouvrent une source de revenus qui s'ajoute à leur clientèle existante.

Vous aimerez peut-être aussi : Comment Hostnet a ajouté plus de 2 000 plans de maintenance WordPress et ouvert une nouvelle source de revenus.

Comment répartir la sécurité WordPress entre l'hébergeur et l'agence

Les fournisseurs d'hébergement sont propriétaires de l'infrastructure : les couches réseau et origine, l'isolation des serveurs, l'architecture de sauvegarde, les renseignements sur les menaces et la réponse aux incidents. Les agences sont propriétaires de l'application : gestion des plugins et des thèmes, contrôle d'accès administrateur, formation des clients et fourniture de plans d'assistance.

Le problème ne vient pas du fait qu'une des parties soit irresponsable. Il vient du fait que les deux parties ont supposé que l'autre s'en chargerait. Lorsqu'un site web est piraté et que personne ne sait vraiment qui était censé empêcher cela, c'est presque toujours ce qui s'est passé en réalité.

FAQ sur l'hébergement WordPress sécurisé

Au minimum : un pare-feu d'application Web (WAF), une protection contre les attaques DDoS, une analyse antivirus au niveau du serveur, l'isolation des locataires entre les sites hébergés et un stockage de sauvegarde hors site avec analyse antivirus avant restauration. Au-delà de cela, les hébergeurs sérieux proposent également un filtrage au niveau de la couche d'origine, des relations actives avec des plateformes de renseignements sur les vulnérabilités et des processus documentés de réponse aux incidents. Si un hébergeur n'est pas en mesure d'expliquer clairement ce qu'il couvre à chacune de ces couches, cette ambiguïté est en soi un signal de risque.

Le WAF d'un hébergeur fonctionne au niveau du réseau ou du serveur, filtrant le trafic avant qu'il n'atteigne l'application. Il est efficace contre les modèles d'attaque généraux, mais il ne peut pas voir à l'intérieur de la logique d'application d'un plugin spécifique. Les solutions au niveau du plugin, telles que Patchstack, fonctionnent au niveau de la couche applicative, en déployant des règles d'atténuation ciblées pour les vulnérabilités spécifiques des plugins. La posture de sécurité la plus robuste combine les deux : une protection au niveau du réseau depuis l'hôte et une protection au niveau de la couche applicative depuis un outil tel que Patchstack. Aucun des deux ne remplace l'autre.

En rendant leur posture de sécurité explicite et vérifiable plutôt que supposée. Cela signifie définir clairement les responsabilités qu'ils assument au niveau de l'infrastructure, être en mesure de nommer leurs relations avec les entreprises de renseignements en matière de sécurité et disposer d'un processus documenté de réponse aux incidents qu'ils peuvent expliquer à leurs clients avant que tout ne tourne mal.