Plus de 30 bonnes pratiques en matière de sécurité WordPress en 2026

Découvrez plus de 30 bonnes pratiques éprouvées en matière de sécurité WordPress pour protéger votre site contre les vulnérabilités, les piratages et les pertes de données. Mis à jour pour 2026.

Avant toute chose : cet article sur les bonnes pratiques en matière de sécurité WordPress se lit en 20 minutes, ce qui reste plus rapide que d'essayer de remettre en état un site WordPress piraté.

WordPress occupe plus de 40 % de l'internet. Cela signifie également qu'il a une grosse cible dans le dos. Chaque jour, des millions de robots et d'acteurs malveillants fouillent les sites WordPress, à la recherche de plugins obsolètes, de mots de passe paresseux et de ce compte d'administrateur que personne n'a jamais supprimé.

Et quand ils trouvent quelque chose ? C'est rarement beau. Des sites tombent en panne. Des fuites de données. Les clients se défilent. Les réputations en prennent un coup.

La bonne nouvelle, c'est que la plupart de ces incidents peuvent être évités. Ce guide présente plus de 30 bonnes pratiques en matière de sécurité WordPress pour garantir la protection de votre site, des mesures élémentaires aux techniques avancées de renforcement de la sécurité WordPress.

Que vous gériez un seul blog ou des centaines de sites clients, considérez ceci comme votre liste de contrôle non officielle pour ne pas vous faire avoir en 2026.

Meilleures pratiques en matière de sécurité sur WordPress

- En 2025, 11 334 nouvelles vulnérabilités ont été découvertes dans l'écosystème WordPress, et les failles les plus ciblées sont désormais exploitées quelques heures seulement après leur divulgation.

- Veiller à ce que le cœur de WordPress, les plugins et les thèmes soient toujours à jour est la mesure la plus efficace que vous puissiez adopter. Associez cela à des mots de passe forts et uniques ainsi qu'à l'authentification à deux facteurs (2FA) pour tous vos comptes d'administration ; si vous gérez des sites de grande valeur, il peut être intéressant d'envisager l'utilisation de clés d'accès pour les droits d'administration.

- La page de connexion est l'une des URL les plus ciblées sur tout site WordPress. Limiter le nombre de tentatives de connexion, modifier l'URL de connexion par défaut et ajouter un CAPTCHA permettent tous de réduire le volume de trafic automatisé qui s'y dirige.

- Au niveau du serveur et des fichiers, protégez le fichier wp-config.php, désactivez l'éditeur de fichiers intégré et assurez-vous que les droits d'accès aux fichiers sont correctement configurés. Sauvegardez l'ensemble des données hors site et effectuez un test de restauration à un moment donné ; savoir qu'une sauvegarde existe et savoir qu'elle fonctionne réellement sont deux choses bien différentes.

- Un seul plugin de sécurité et un WAF bien configurés vous offriront une meilleure protection. Surveillez régulièrement l'activité des utilisateurs et les modifications apportées aux fichiers, et supprimez les plugins et les thèmes que vous n'utilisez plus, car le code inactif sur votre serveur peut toujours faire l'objet d'une exploitation.

WordPress est-il sécurisé ?

Quiconque s'intéresse à la sécurité de WordPress commence généralement par se poser la même question : WordPress est-il sûr en soi ? En général, oui. Le cœur de WordPress fait l'objet d'une maintenance active, est examiné par une vaste communauté open source et bénéficie du soutien d'une équipe de sécurité dédiée. Des failles dans le cœur du logiciel apparaissent certes de temps à autre, comme c'est le cas pour tout logiciel largement utilisé, mais elles sont généralement identifiées et corrigées rapidement.

C'est ailleurs que réside l'essentiel du risque. Patchstack a régulièrement signalé que la grande majorité des vulnérabilités connues dans l'écosystème WordPress proviennent des plugins plutôt que du cœur du système. Les thèmes, la configuration de l'hébergement, les mots de passe faibles, les droits d'accès administrateur trop étendus et les mauvaises habitudes de maintenance jouent également un rôle.

Ainsi, lorsque l'on dit que WordPress est souvent piraté, on fait généralement référence à l'écosystème global qui entoure un site, et pas seulement au CMS lui-même. Un site WordPress peut être parfaitement conçu au niveau du noyau et rester néanmoins vulnérable parce qu'un plugin est obsolète, qu'une connexion est mal protégée ou que personne ne surveille l'environnement au fil du temps.

Une façon plus pertinente d'envisager la sécurité de WordPress est la suivante : les fondations sont solides, mais le résultat dépend de la manière dont le site est géré. Cela inclut les logiciels qui s'exécutent par-dessus le cœur du système, la gestion des accès, ainsi que la régularité des mises à jour et de la surveillance.

Plus de 30 bonnes pratiques en matière de sécurité WordPress en 2026

Meilleures pratiques en matière de sécurité WP : mises à jour du noyau et gestion des logiciels

Si vous allez sauter des parties de ce guide (nous ne le recommandons pas), au moins ne sautez pas celle-ci. Les mises à jour logicielles sont le point de départ de la plupart des failles de sécurité de WordPress, et c'est là qu'elles sont les plus faciles à corriger.

1. Maintenez le cœur de WordPress à jour

WordPress ne publie pas des mises à jour juste pour le plaisir. Chaque version corrige des vulnérabilités, parfois déjà exploitées dans la nature. Plus vous attendez pour effectuer la mise à jour, plus votre surface d'attaque augmente. Les mises à jour de sécurité mineures s'installent généralement automatiquement, mais les mises à jour majeures nécessitent toujours votre accord. Ne traînez pas les pieds.

Avant de cliquer sur "Mettre à jour", assurez-vous que vous disposez d'une sauvegarde complète. Si vous gérez un site critique, testez d'abord la mise à jour sur une version d'essai. Et si vous voulez avoir l'esprit tranquille, vous pouvez forcer les mises à jour automatiques pour tout via une simple ligne dans votre fichier wp-config.php.

2. Mettez régulièrement à jour vos extensions

C'est souvent par les plugins que commencent les piratages de WordPress. Non pas parce que les plugins sont mauvais, mais parce que les utilisateurs oublient de les mettre à jour. Rien qu'en 2025, 11 334 nouvelles vulnérabilités ont été découvertes dans l'écosystème WordPress, soit une augmentation de 42 % par rapport à 2024. Et souvent, des correctifs existent déjà avant même qu'une attaque ne se produise. C'est ce retard qui cause les dégâts.

Suivez donc cette bonne pratique simple en matière de sécurité WordPress : prenez le temps de vérifier régulièrement les mises à jour des plugins. Pour les plugins auxquels vous faites confiance, en particulier ceux liés à la sécurité, aux sauvegardes ou à la surveillance du temps de fonctionnement, activez les mises à jour automatiques. Si vous voyez un journal des modifications qui mentionne un correctif de sécurité, ne remettez pas cela à plus tard. Effectuez la mise à jour immédiatement.

Voici une règle simple : si un plugin n'a pas été mis à jour depuis plus d'un an, il n'a probablement pas sa place sur votre site.

3. Maintenir les thèmes à jour

Les thèmes ne se limitent pas à la conception. Nombre d'entre eux intègrent leurs propres fonctionnalités, des scripts personnalisés et des plugins intégrés, ce qui signifie qu'ils peuvent présenter un risque pour la sécurité s'ils ne sont pas mis à jour. Même si les vulnérabilités des thèmes sont moins fréquentes que celles des plugins, lorsqu'elles se produisent, elles peuvent être tout aussi dévastatrices.

Maintenez toujours votre thème actif à jour. Si vous avez apporté des modifications personnalisées au code, utilisez un thème enfant pour éviter de perdre votre travail lors des mises à jour. Une fois que votre thème est actif, supprimez les fichiers de démonstration et les modèles supplémentaires qui l'accompagnent. Ils ne servent à rien et ouvrent parfois la porte à des exploits.

Gardez un thème par défaut à portée de main (comme Twenty Twenty-Four) pour le dépannage. Tout le reste peut disparaître.

4. Évitez les plugins piratés

Les plugins annulés peuvent sembler être une solution de contournement astucieuse lorsque vous ne voulez pas payer la version premium. Mais en réalité, ils sont un cadeau pour les attaquants. Ces versions pirates contiennent souvent des logiciels malveillants cachés, des portes dérobées ou des scripts de suivi, et comme elles sont déconnectées du flux des mises à jour officielles, elles ne sont jamais corrigées.

Si un plugin est suffisamment important pour votre site pour que vous soyez prêt à prendre le risque d'une version piratée, il est probablement suffisamment important pour que vous l'achetiez dans les règles de l'art.

5. Supprimez les anciens plugins et thèmes que vous n'utilisez plus

Il ne suffit pas de désactiver les anciens plugins et thèmes. S'ils se trouvent encore sur votre serveur, ils peuvent toujours être exploités. Le code désactivé reste du code. Il peut toujours contenir des vulnérabilités. Et si quelqu'un trouve un moyen d'y accéder, c'est la fin de la partie.

Si vous n'avez pas touché à un plugin ou à un thème depuis six mois, supprimez-le. N'accumulez pas de logiciels "au cas où". Moins d'encombrement signifie moins de points d'entrée potentiels.

Lire aussi : Les 10 principaux problèmes de sécurité de WordPress [+ comment les éviter]

Bonnes pratiques en matière de sécurité WordPress : accès et authentification des utilisateurs

6. Ne plus utiliser "admin" comme nom d'utilisateur

Cela arrive encore. Des milliers de sites WordPress utilisent des comptes nommés "admin", et les attaquants les adorent. Pourquoi deviner à la fois un nom d'utilisateur et un mot de passe alors que la moitié du travail est déjà faite ?

Si votre site a toujours un utilisateur "admin", créez un nouveau compte avec un nom d'utilisateur unique, donnez-lui des privilèges d'administrateur, puis supprimez l'original. WordPress réaffectera tout le contenu au nouveau compte. Une solution simple, une grande victoire.

N'essayez pas de faire le malin en utilisant le mot "administrateur" ou le nom de votre entreprise. Moins on en devine, mieux c'est.

7. Utilisez des mots de passe forts

Cela semble évident jusqu'à ce que vous réalisiez le nombre de sites qui utilisent encore des variantes de "admin123". Les mots de passe faibles sont l'un des moyens les plus rapides d'entrer dans un site WordPress, surtout lorsque les robots peuvent essayer des milliers de combinaisons en quelques secondes.

Utilisez des mots de passe longs, aléatoires et uniques. Laissez WordPress les générer pour vous et stockez-les dans un gestionnaire de mots de passe. Bitwarden, 1Password, faites votre choix. Ne vous fiez pas à votre mémoire.

Et les politiques du type "vous devez changer votre mot de passe tous les 90 jours" ? Elles sont dépassées. Il vaut mieux avoir un mot de passe très fort que l'on ne réutilise jamais que cinq mots de passe oubliables que l'on utilise à tour de rôle. Changez-le si vous soupçonnez qu'il a été compromis, et pas seulement parce qu'une minuterie s'est déclenchée.

8. Activer l'authentification à deux facteurs

Même si votre mot de passe fait l'objet d'une fuite, l'authentification à deux facteurs (2FA) peut stopper net les attaquants. Il s'agit de l'une des améliorations de sécurité les plus efficaces et les moins coûteuses que vous puissiez apporter.

Vous pouvez utiliser des applications comme Google Authenticator ou Authy. La plupart des bons plugins de sécurité prennent en charge le 2FA pour les connexions d'administrateurs. Veillez également à générer des codes de sauvegarde et à les conserver dans un endroit sûr. Perdre l'accès à votre dispositif 2FA sans sauvegarde est un véritable cauchemar.

Commencez par rendre l'authentification à deux facteurs (2FA) obligatoire pour les administrateurs. Étendez ensuite cette mesure aux éditeurs, aux auteurs et à toute autre personne disposant d'un accès à l'interface d'administration. Voici comment mettre en place l'authentification à deux facteurs sur votre site WordPress. Envisagez également d'utiliser des clés d'accès pour les comptes WordPress disposant de privilèges élevés. Les clés d'accès s'appuient sur les normes FIDO2/WebAuthn, utilisent des paires de clés cryptographiques à la place de secrets partagés et sont conçues pour résister au phishing.

9. Attribuez les bons rôles (et uniquement les bons rôles)

WordPress a quelques rôles d'utilisateur par défaut : Administrateur, Éditeur, Auteur, Contributeur et Abonné. Tout le monde n'a pas besoin d'un accès complet à tout.

Si quelqu'un doit simplement rédiger des articles, il n'a pas besoin d'être rédacteur. Si quelqu'un se contente de modérer les commentaires, il n'a pas besoin d'installer des plugins. Respectez le principe du moindre privilège : ne donnez aux gens que ce dont ils ont besoin, et rien de plus.

Si les rôles intégrés ne conviennent pas, des plugins comme User Role Editor vous permettent de personnaliser l'accès jusqu'à la capacité individuelle. L'installation en vaut la peine.

10. Supprimer les anciens comptes utilisateurs

Les utilisateurs vont et viennent. Les mots de passe sont réutilisés. Les comptes sont oubliés. Tout cela crée des risques.

Contrôlez vos utilisateurs tous les mois ou tous les deux mois. Si une personne ne s'est pas connectée depuis un certain temps et n'a plus besoin d'accès, supprimez-la. Pour les personnes qui ont publié du contenu, WordPress vous demandera s'il faut le supprimer ou le réattribuer. Réaffectez-le et passez à autre chose.

Et si vous dirigez une agence ou gérez plusieurs sites, mettez en place une liste de contrôle simple pour que les utilisateurs ne s'attardent pas plus qu'ils ne le devraient.

Meilleures pratiques en matière de sécurité : protection de la connexion WordPress

11. Limiter le nombre de tentatives de connexion

L'une des victoires les plus faciles. Sans limite, les robots peuvent faire des milliers d'essais sur votre page de connexion jusqu'à ce qu'ils trouvent quelque chose. Ajoutez une limite (par exemple, trois à cinq essais) et ils seront bloqués.

La plupart des plugins de sécurité peuvent s'en charger. Certains hébergeurs le proposent par défaut. Et si vous êtes autonome, vous pouvez le configurer manuellement avec quelques lignes de code ou un plugin léger. Quoi qu'il en soit, le résultat est le même : les robots de force brute perdent leur temps ailleurs.

Conseil supplémentaire : mettez votre adresse IP sur liste blanche afin de ne pas vous enfermer dans une session de saisie nocturne.

12. Modifier l'URL de connexion

Chaque page de connexion WordPress se trouve dans /wp-login.php ou /wp-admin. Ce n'est pas un secret. Cela signifie que les robots n'ont pas besoin de deviner où attaquer - ils apparaissent simplement.

Changer l'URL de connexion n'arrêtera pas un attaquant déterminé, mais cela peut bloquer une grande partie du trafic automatisé des robots. C'est comme si on fermait la porte latérale et qu'on ne mettait pas un panneau néon "Entrez ici" au-dessus.

Des extensions telles que WPS Hide Login facilitent grandement cette opération. Choisissez une URL personnalisée difficile à deviner et évitez d'utiliser des options évidentes telles que « /login » ou « /admin ».

13. Ajouter une protection par mot de passe au niveau du serveur pour wp-admin

Protégez votre répertoire /wp-admin avec un nom d'utilisateur et un mot de passe supplémentaires au niveau du serveur.

La plupart des hébergeurs vous permettent de le faire via cPanel ou votre panneau de contrôle préféré. Assurez-vous simplement que le mot de passe est différent de vos identifiants WordPress, sinon à quoi bon ?

Cela ajoute une étape supplémentaire pour les utilisateurs légitimes, mais la friction supplémentaire en vaut la peine si vous gérez un site sensible ou à fort trafic.

14. Ajouter reCAPTCHA à la page de connexion et aux formulaires

ReCAPTCHA aide à séparer les humains des robots, et cela fonctionne. Lorsqu'il est ajouté à votre page de connexion, il peut bloquer les outils automatisés de force brute.

Les nouvelles versions (v2 et v3) sont beaucoup moins ennuyeuses que l'ancienne époque où il fallait cliquer sur tous les feux de signalisation. De nombreux plugins de sécurité et de formulaires intègrent désormais reCAPTCHA en quelques clics. Utilisez-le sur votre page de connexion, vos formulaires de contact et partout où des robots peuvent se trouver.

Assurez-vous simplement qu'il n'y a pas de conflit avec les plugins de mise en cache ou les pages de connexion personnalisées. Si quelque chose ne fonctionne pas, testez et modifiez.

15. Déconnexion automatique des utilisateurs inactifs

Les gens quittent leur ordinateur. Cela arrive. Ce que vous ne voulez pas, c'est un tableau de bord d'administration laissé grand ouvert sur un écran partagé ou dans un espace public.

Réglez les sessions inactives pour qu'elles expirent au bout de 15 à 30 minutes pour les utilisateurs administrateurs, et plus longtemps pour les utilisateurs ordinaires. Vous pouvez trouver des plugins qui font cela automatiquement, et certains avertissent même les utilisateurs avant qu'ils ne soient déconnectés.

C'est comme verrouiller l'écran de votre téléphone. Personne n'aime ça, mais vous serez content de l'avoir lorsque vous oublierez de fermer un onglet dans un café.

Meilleures pratiques en matière de sécurité WordPress : fichiers et serveurs

16. Sécuriser le fichier wp-config.php

Votre fichier wp-config.php contient les clés de votre site : les identifiants de la base de données, les sels de sécurité, les clés API - tout.

Verrouillez-le. Réglez les autorisations sur 600 pour que seul le serveur puisse lire ou écrire dans le fichier.

Si votre hébergement le permet, déplacez le fichier un niveau au-dessus de la racine de WordPress. WordPress le trouvera toujours, mais les pirates ne le trouveront pas. (Remarque : cela ne fonctionne que si votre hébergeur autorise l'accès en dehors du répertoire public_html ou www).

Vous voulez aller encore plus loin ? Ajoutez une règle à votre fichier .htaccess pour refuser tout accès HTTP à ce fichier.

17. Désactiver l'éditeur de fichiers intégré

Oui, WordPress vous permet de modifier les fichiers de thèmes et de plugins directement à partir du tableau de bord. Oui, c'est pratique. Mais c'est aussi un énorme risque pour la sécurité.

Si un pirate accède à un compte administrateur, la première chose qu'il fera sera d'utiliser l'éditeur pour introduire du code malveillant. Désactivez-le entièrement en ajoutant cette ligne à wp-config.php :

php

define('DISALLOW_FILE_EDIT', true);Les développeurs peuvent toujours accéder aux fichiers via SFTP ou Git, ce qui est de toute façon la meilleure façon d'apporter des modifications.

18. Définissez les droits d'accès appropriés

Les autorisations contrôlent qui peut lire, écrire et exécuter des fichiers. Si elles sont mal paramétrées, n'importe qui peut fouiller dans les fichiers, ou pire, injecter du code malveillant.

Les autorisations de fichiers contrôlent qui peut faire quoi avec vos fichiers. Respectez les droits 755 pour les dossiers et 644 pour les fichiers, afin qu'ils puissent être lus par le serveur, mais pas écrits par n'importe qui.

N'utilisez jamais 777, sauf si vous voulez donner un accès complet à tout le monde. Et si vous êtes sur un hébergement mutualisé, vérifiez la documentation de votre hébergeur. Certaines configurations requièrent des règles légèrement plus strictes, telles que 750.

Après avoir modifié les autorisations, vérifiez que votre site fonctionne toujours. C'est un travail ennuyeux, mais il est important.

19. Modifier le préfixe par défaut de la base de données

Par défaut, WordPress utilise wp_ comme préfixe pour toutes les tables de la base de données. Les robots d'attaque le savent.

La modification du préfixe peut bloquer les attaques par injection SQL de base qui recherchent des noms de tables connus, tels que wp_users ou wp_options.

Pour le changer, modifiez le préfixe $table_prefix dans le fichier wp-config.php et renommez toutes les tables de la base de données pour qu'elles correspondent à ce préfixe.

Attention : Cette opération peut endommager votre site si elle n'est pas effectuée correctement. Sauvegardez toujours votre base de données en premier. Utilisez un plugin si vous n'êtes pas sûr.

20. Désactiver la navigation dans les répertoires

Si un dossier de votre serveur ne contient pas de fichier d'index, les visiteurs risquent de voir une liste complète de tout ce qu'il contient. Ce n'est pas idéal.

Vous ne voulez pas que des personnes fouillent dans vos répertoires /wp-content/uploads/ ou plugin. Pour empêcher cela, ajoutez ceci à votre fichier .htaccess : Options -Index

C'est tout. Une seule ligne. Plus besoin de parcourir votre structure de fichiers comme s'il s'agissait d'un dossier public sur Dropbox.

Meilleures pratiques en matière de sécurité WordPress : réseau et communication

21. Utilisez le protocole SSL partout

Si votre site se charge toujours par HTTP, vous êtes en retard et exposé. Sans SSL, les identifiants de connexion, les données des formulaires et même les cookies voyagent en clair. C'est une invitation ouverte à l'interception.

La plupart des hébergeurs proposent désormais des certificats SSL gratuits via Let’s Encrypt. Utilisez-en un. Une fois celui-ci installé, redirigez tout le trafic vers HTTPS et mettez à jour les paramètres d’URL de votre site WordPress. Ce cadenas dans le navigateur ? Il ne s’agit pas seulement d’une question de confiance, mais aussi de cryptage.

Si vous voyez des avertissements de contenu mixte, cela signifie que certaines ressources sont encore chargées via HTTP. Utilisez un plugin comme SSL Insecure Content Fixer pour les nettoyer.

22. Utiliser un pare-feu d'application Web (WAF)

Un WAF filtre le trafic malveillant avant même qu'il n'atteigne votre site. Les WAF basés sur le cloud, tels que Cloudflare, acheminent le trafic via leurs serveurs, bloquant les menaces et accélérant même votre site grâce à des fonctions CDN intégrées. Les pare-feu au niveau de l'application, comme Wordfence ou Sucuri, fonctionnent à l'intérieur même de WordPress et peuvent bloquer les schémas d'attaque connus et les mauvaises adresses IP en temps réel.

Aucun des deux n'est parfait. Mais les deux vous permettent de voir ce qui tente de s'infiltrer et d'y mettre un terme.

23. Désactiver XML-RPC

XML-RPC est une fonctionnalité ancienne qui permet à des applications externes de se connecter à WordPress. La plupart des sites n'en ont pas besoin, et les pirates l'utilisent souvent pour des attaques par force brute et l'amplification des attaques DDoS.

À moins que vous n'utilisiez un plugin qui en a besoin, désactivez XML-RPC. Si vous n'êtes pas sûr, vous pouvez bloquer uniquement les méthodes dangereuses, comme system.multicall, au lieu de les désactiver complètement. C'est plus sûr dans les deux cas.

24. Ajouter un CDN

Un réseau de diffusion de contenu (CDN) stocke des versions statiques de votre site sur des serveurs situés dans le monde entier. Cela signifie des temps de chargement plus rapides et une meilleure protection.

Lors d'une attaque DDoS, un CDN peut absorber le trafic, évitant ainsi une panne du serveur. Il dissimule également l'adresse IP d'origine, ce qui rend le serveur plus difficile à cibler. Cloudflare, Bunny.net et Amazon CloudFront sont autant d'options solides. Certains hébergeurs intègrent même des services CDN dès la livraison.

Ce n'est pas seulement un outil de performance. C'est une couche de défense.

25. Ajouter des en-têtes de sécurité

Les en-têtes de sécurité indiquent aux navigateurs comment traiter votre contenu. Ils peuvent contribuer à prévenir des attaques telles que les scripts intersites (XSS), le détournement de clics et d'autres attaques côté client.

Ajoutez des en-têtes tels que Content-Security-Policy, X-Frame-Options et X-XSS-Protection via votre fichier .htaccess ou un plugin qui les prend en charge. Leur configuration ne prend pas beaucoup de temps et, une fois qu'ils sont définis, ils fonctionnent tout simplement.

Vous pouvez vérifier votre configuration actuelle sur securityheaders.com. Visez au moins la note B.

Meilleures pratiques en matière de sécurité WordPress : surveillance et maintenance

26. Effectuez régulièrement des analyses antivirus

Tous les piratages ne sont pas évidents. Certains logiciels malveillants restent discrets, siphonnant les données ou redirigeant les utilisateurs sans attirer l'attention. C'est pourquoi les analyses régulières sont importantes.

Utilisez un scanner de logiciels malveillants qui vérifie les fichiers principaux, les thèmes et les plugins à la recherche de modifications non autorisées ou de code suspect. L'idéal est de le faire tous les jours, au minimum toutes les semaines. De nombreux outils comparent vos fichiers aux originaux et signalent tout ce qui semble suspect.

Faites attention aux faux positifs, surtout lorsque vous utilisez du code personnalisé. Si un élément est signalé, ne paniquez pas ; vérifiez simplement avant de le supprimer.

27. Sauvegardez tout, régulièrement

Lorsque les choses tournent mal, les sauvegardes sont votre bouée de sauvetage. Elles vous permettent de restaurer votre site à l'identique, sans repartir de zéro.

Une bonne sauvegarde comprend à la fois les fichiers de votre site et votre base de données. Stockez-les en dehors du site - stockage dans le nuage, serveur distant sécurisé ou même stockage local si vous êtes discipliné en matière de synchronisation. Ne vous fiez jamais uniquement aux sauvegardes de votre hébergeur.

À quelle fréquence devez-vous effectuer des sauvegardes ? Pour les sites statiques, une fois par semaine peut suffire. Pour les blogs ou les boutiques de commerce électronique très fréquentés ? Tous les jours. Ou plus souvent.

Plus important encore : testez votre processus de sauvegarde et de restauration. Si vous n'avez jamais essayé d'en restaurer un, vous ne savez pas s'il fonctionne.

28. Surveiller l'activité des utilisateurs

Vous êtes-vous déjà demandé qui avait installé ce plugin aléatoire ou pourquoi ce message avait soudainement disparu ? Les journaux d'activité répondent à ces questions.

Les outils de journalisation permettent de suivre les connexions, les installations de plugins, les modifications de contenu, etc. Ils sont utiles pour repérer les comportements suspects, en particulier lorsque plusieurs utilisateurs ou clients travaillent dans le backend.

Si quelqu'un injecte du code malveillant ou tente quelque chose de louche, vous saurez qui, quand et ce qu'il a fait. Cela permet de remédier au problème plus rapidement et réduit considérablement les conjectures.

29. Masquez la version de WordPress

Par défaut, WordPress inclut son numéro de version dans la source de la page de votre site. Les robots utilisent cette information pour trouver des sites utilisant des logiciels obsolètes présentant des vulnérabilités connues.

Vous pouvez supprimer la sortie de la version en ajoutant ceci au fichier functions.php de votre thème :

php

remove_action('wp_head', 'wp_generator');Cela n'arrêtera pas un attaquant ciblé, mais cela réduira le nombre de scans effectués par des outils automatisés. Et en matière de sécurité, tout est bon à prendre.

30. Veillez à maintenir votre version de PHP à jour

WordPress fonctionne avec PHP. Et tout comme WordPress, PHP doit être maintenu à jour.

Les nouvelles versions de PHP ne sont pas seulement plus rapides, elles sont aussi plus sûres. À l'heure actuelle, toutes les versions antérieures à PHP 8.0 sont soit en fin de vie, soit déjà obsolètes. Vérifiez votre version actuelle dans Outils → Santé du site → Infos → Serveur. Si vous êtes en retard, contactez votre hébergeur pour effectuer la mise à jour. Veillez à tester la compatibilité au préalable, car certains thèmes ou plugins plus anciens peuvent nécessiter des mises à jour.

Meilleures pratiques en matière de sécurité WordPress : infrastructure et hébergement

31. Choisissez un hébergeur soucieux de la sécurité

La sécurité de votre site dépend du serveur sur lequel il fonctionne. Choisissez un hébergeur qui comprend WordPress et qui offre des fonctions de sécurité intégrées, telles que l'analyse des logiciels malveillants, l'isolation des comptes, les pare-feu et la limitation du débit.

Demandez-leur s'ils utilisent des conteneurs ou des jails chroot pour séparer les comptes. S'ils ne savent pas ce que cela signifie, exécutez.

Recherchez des sauvegardes quotidiennes, un stockage hors site et des options de restauration en un clic. Des points bonus pour une véritable assistance 24/7 par des personnes qui savent ce qu'est WordPress.

32. Installez un véritable plugin de sécurité

Oui, WordPress est techniquement sûr dès sa sortie de l'emballage. Mais il est également flexible, et cette flexibilité ouvre la voie à des vulnérabilités.

Un plugin de sécurité bien entretenu comme WP Umbrella vous offre une protection en profondeur : protection de la connexion, surveillance de l'intégrité des fichiers, sauvegardes conformes au RGPD, et bien plus encore, le tout en un seul endroit.

Optez pour un plugin activement maintenu et largement utilisé - n'importe lequel des principaux acteurs fera l'affaire. Évitez simplement d'en ajouter trois à la fois. Un trop grand nombre de plugins de sécurité peut entraîner des conflits ou ralentir votre site.

Laissez un outil faire le gros du travail et configurez-le correctement.

33. Désactiver la notification des erreurs PHP

Le mode débogage est très utile lorsque vous construisez un site. Sur les sites de production, il est préférable de ne pas utiliser le rapport d'erreur. Les chemins d'accès aux fichiers, les détails de la base de données ou les noms des plugins peuvent être divulgués au monde entier.

Pour l'empêcher, ajoutez ceci à votre fichier wp-config.php :

php

define('WP_DEBUG', false);

define('WP_DEBUG_DISPLAY', false);Certains hébergeurs vous permettent également de gérer cela au niveau du serveur. Quoi qu'il en soit, l'objectif est le même : ne confiez pas l'architecture de votre serveur à chaque visiteur disposant d'un navigateur.

Stratégies avancées de protection WordPress

34. Renforcez la sécurité de l'accès à votre base de données

Votre base de données WordPress contient tout : identifiants, articles, paramètres, commentaires et champs personnalisés. Si quelqu'un parvient à y accéder, il n'aura pas besoin de défigurer votre page d'accueil ; il pourra réécrire l'intégralité de votre site de fond en comble.

Commencez par attribuer des permissions limitées à l'utilisateur de votre base de données. WordPress n'a pas besoin d'un accès complet à la racine. Juste assez pour lire, écrire et gérer le contenu. Pas plus, pas moins.

Une maintenance régulière est également importante. Supprimez les révisions d'articles, les commentaires indésirables et les tables de plugins inutilisées. Plus votre base de données est petite et propre, plus il est facile de repérer quelque chose d'étrange.

Si votre hébergeur propose le cryptage au repos pour les bases de données, activez-le, surtout si vous traitez des données personnelles ou financières.

35. Disposer d'un plan d'intervention en cas d'incident

Même les meilleures configurations peuvent échouer. Quelqu'un clique sur un lien d'hameçonnage. Un zero-day frappe. La mise à jour d'un plugin échoue. Ce qui compte le plus dans ces moments-là, c'est la rapidité avec laquelle vous pouvez réagir.

Vous devez savoir exactement quoi faire en cas de problème : qui contacter, quoi vérifier en premier lieu et comment remettre le site en ligne en toute sécurité. Cela implique bien sûr des sauvegardes, mais aussi les journaux, les identifiants d'accès, les paramètres DNS et un moyen de communiquer avec votre équipe ou vos clients pendant que vous évaluez la situation.

Préparez des modèles pour informer les utilisateurs. Documentez vos étapes de nettoyage. Et une fois la poussière retombée, faites une analyse rétrospective. Chaque incident est une leçon, à condition d'y prêter attention.

En savoir plus : Comment réaliser un audit de sécurité de WordPress : Guide étape par étape

La meilleure façon de gérer la sécurité WordPress : WP Umbrella

Nous venons de passer en revue plus de 30 bonnes pratiques de sécurité pour WordPress. Les suivre sur un ou deux sites WordPress est tout à fait faisable. Cependant, le faire sur 10, 20 ou 50 sites ? Bonne chance pour suivre sans perdre vos week-ends.

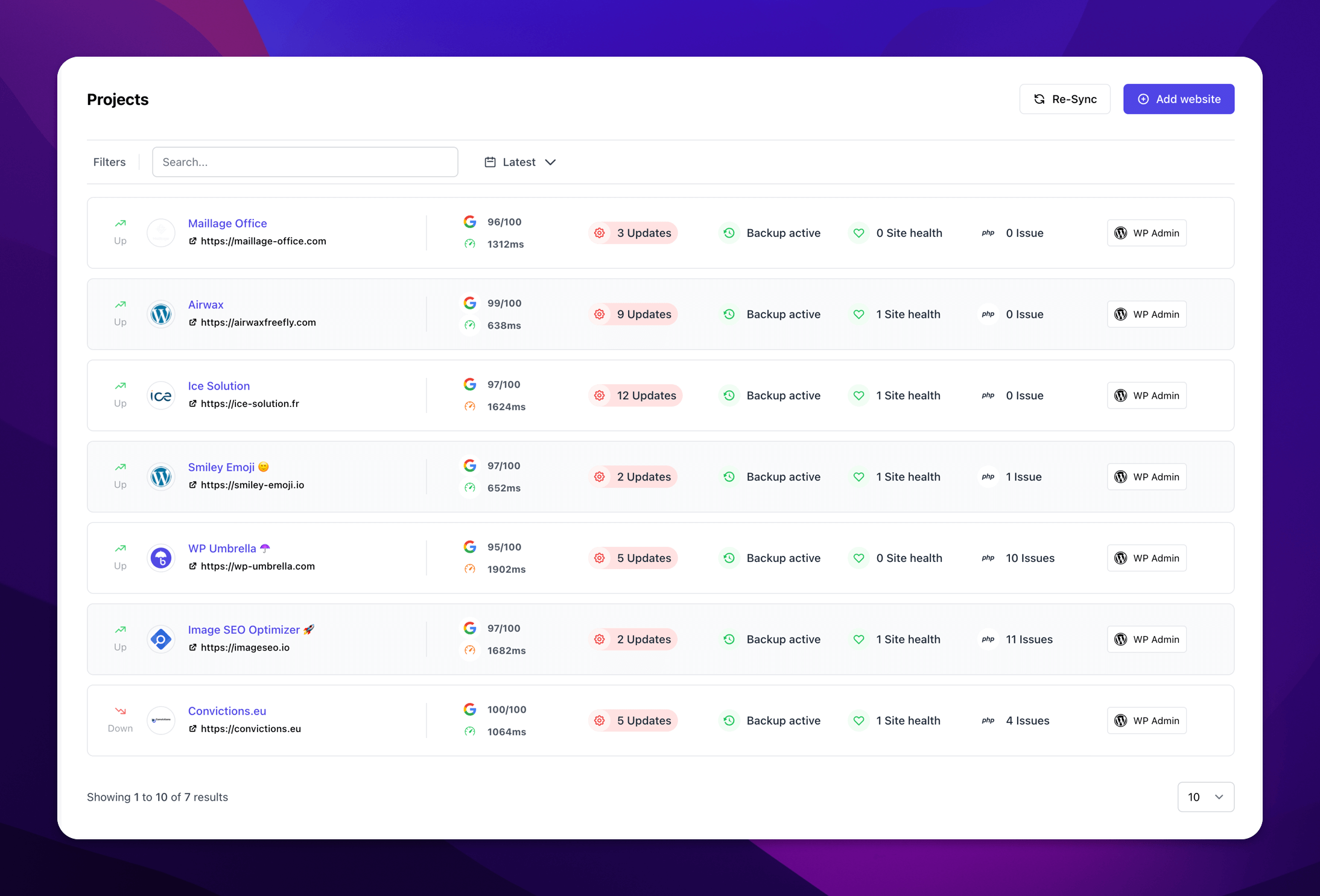

Pour gagner du temps, WP Umbrella vous aide à mettre en place une bonne hygiène de sécurité. À partir d'un seul tableau de bord, vous pouvez surveiller les plugins périmés, les thèmes et le cœur de WordPress, bloquer de manière proactive les vulnérabilités et sauvegarder le tout sans avoir à passer d'un site à l'autre ou à programmer 30 rappels différents dans le calendrier.

Surveillance automatisée de la sécurité

WP Umbrella surveille en permanence vos sites WordPress pour détecter les vulnérabilités, les logiciels obsolètes et les menaces de sécurité. La plateforme détecte automatiquement les plugins, les thèmes ou le noyau de WordPress qui ont besoin de mises à jour, vous alertant sur les correctifs de sécurité critiques qui requièrent une attention immédiate.

WP Umbrella recherche les vulnérabilités quatre fois par jour, offrant une protection constante contre les menaces émergentes. La plateforme surveille également les certificats SSL et valide la configuration HTTPS sur tous vos sites.

La surveillance de la configuration de sécurité suit les paramètres critiques comme le statut WP_DEBUG pour s'assurer que le mode de débogage n'est pas accidentellement activé sur les sites de production. WP Umbrella vous alerte lorsque les paramètres de débogage exposent des informations sensibles qui pourraient aider les attaquants à comprendre la structure de votre site et à identifier les vulnérabilités.

Cet ajout est parfaitement logique, car il est directement lié à la meilleure pratique de sécurité que nous avons couverte plus tôt, qui implique la désactivation du rapport d'erreur PHP et du mode de débogage. Cela montre comment WP Umbrella automatise la surveillance de ces configurations de sécurité importantes.

Site Protect : module complémentaire de sécurité avancée

Site Protect, optimisé par Patchstack, met automatiquement en œuvre bon nombre des meilleures pratiques de sécurité décrites dans ce guide. Cet extension propose une solution de correctifs virtuels qui protège contre les vulnérabilités connues avant même que les correctifs officiels ne soient disponibles ; elle intervient au niveau du code PHP pour empêcher les attaques d'atteindre votre installation WordPress.

Les fonctions de renforcement de la sécurité désactivent automatiquement l'édition des fichiers, suppriment les informations sur la version de WordPress, bloquent les tentatives d'énumération des utilisateurs et ajoutent des en-têtes de sécurité. Le pare-feu intégré bloque le trafic malveillant, les attaques par force brute et les exploits courants de WordPress sans affecter les visiteurs légitimes.

Rejoignez les plus de 5 000 utilisateurs qui protègent leurs sites avec WP Umbrella

Renforcez chaque site et gardez une longueur d'avance sur les vulnérabilités des plugins, les logiciels obsolètes et les attaques courantes à partir d'un seul tableau de bord.

Sécurisez tous vos sites à partir d'un seul tableau de bord

FAQ sur les meilleures pratiques de sécurité de WordPress

Mettez à jour les plugins et les thèmes dès que des correctifs de sécurité sont disponibles. Pour les mises à jour de routine, vérifiez chaque semaine et appliquez les mises à jour dans les 48 heures. Activez les mises à jour automatiques en utilisant WP Umbrella pour les plugins de sécurité critiques et les plugins bien entretenus avec de bons antécédents.

Maintenez le noyau, les plugins et les thèmes de WordPress à jour. Les mises à jour de logiciels corrigent les vulnérabilités connues que les attaquants exploitent activement. Combinées à des mots de passe forts et à une authentification à deux facteurs, les mises à jour constituent la base de la sécurité de WordPress.

Les signes les plus courants sont des redirections inattendues, de nouveaux utilisateurs administrateurs, des fichiers inconnus, des performances lentes, des avertissements de moteurs de recherche et des rapports de visiteurs sur des contenus malveillants. Des analyses régulières des logiciels malveillants et la surveillance de l'activité permettent de détecter rapidement les compromissions.

Les plugins gratuits offrent une protection de base adaptée aux blogs personnels et aux petits sites. Les sites professionnels qui traitent des données sensibles ou qui génèrent des revenus devraient investir dans des solutions de sécurité complètes comme WP Umbrella , qui offrent des fonctionnalités avancées, un support professionnel fiable et des temps de réponse garantis.

Mettez votre site en mode maintenance, changez tous les mots de passe, contactez votre hébergeur, recherchez les logiciels malveillants et restaurez à partir d'une sauvegarde propre si possible. Documentez l'incident et envisagez de faire appel à des services de sécurité professionnels en cas de violation complexe.

Le masquage des URL de connexion assure la sécurité par l'obscurité, ce qui n'est pas infaillible mais réduit les tentatives d'attaques automatisées. Associées à des mots de passe forts, à l'authentification à deux facteurs et à la limitation des tentatives de connexion, les URL de connexion personnalisées ajoutent une couche de protection utile.

Choisissez des plugins de sécurité légers comme WP Umbrella, optimisez les paramètres de sécurité en fonction de vos besoins spécifiques et utilisez un hébergement de qualité avec de bonnes performances. De nombreuses mesures de sécurité, comme les certificats SSL et les CDN, améliorent en fait les performances tout en renforçant la sécurité.